A modern digitális világban a hagyományos biztonsági megközelítések már nem nyújtanak elegendő védelmet a kifinomult kiberfenyegetésekkel szemben. A Zero Trust Security Model egy olyan forradalmi kiberbiztonsági filozófia, amely alapvetően megváltoztatja a szervezetek védelmi stratégiáját azáltal, hogy egyetlen felhasználóban vagy eszközben sem bízik meg automatikusan, még akkor sem, ha azok a vállalati hálózaton belül helyezkednek el.

Ez a megközelítés különösen aktuálissá vált a távmunka elterjedésével, a felhőalapú szolgáltatások növekvő használatával és a kiberbűnözés egyre kifinomultabb módszereivel. A Zero Trust nem csupán egy technológiai megoldás, hanem egy komplex biztonsági keretrendszer, amely magában foglalja a technikai, szervezeti és folyamatbeli elemeket egyaránt.

Ennek a részletes elemzésnek a során megismerkedhetsz a Zero Trust Security Model alapelveivel, működési mechanizmusaival és gyakorlati megvalósításával. Betekintést nyersz a modell előnyeibe és kihívásaiba, valamint konkrét útmutatást kapsz a sikeres implementációhoz szükséges lépésekről.

Mi is pontosan a Zero Trust Security Model?

A Zero Trust Security Model egy olyan kiberbiztonsági megközelítés, amely a "soha ne bízz meg, mindig ellenőrizz" (never trust, always verify) alapelvén nyugszik. Ez a modell radikálisan eltér a hagyományos perimeter-based security megközelítéstől, ahol a szervezetek egy erős külső védelmi vonalra támaszkodtak, és mindent, ami a hálózaton belül volt, megbízhatónak tekintettek.

A Zero Trust architektúra minden hálózati forgalmat, felhasználót és eszközt potenciális fenyegetésként kezel. A modell központi gondolata, hogy a bizalom nem lehet implicit, hanem minden hozzáférési kérelmet explicit módon kell hitelesíteni és engedélyezni.

A microsegmentation és a least privilege access elvek képezik a Zero Trust alapköveit. Ezek biztosítják, hogy minden entitás csak a munkájához feltétlenül szükséges erőforrásokhoz férjen hozzá, és ezt is csak a minimálisan szükséges időtartamra.

A Zero Trust fejlődésének főbb állomásai

- 2010: John Kindervag (Forrester Research) alkotta meg a Zero Trust fogalmát

- 2014: Google bevezeti a BeyondCorp modellt, amely a Zero Trust gyakorlati megvalósítása

- 2018: A NIST (National Institute of Standards and Technology) kiadja az első Zero Trust útmutatót

- 2020: A COVID-19 pandémia felgyorsítja a Zero Trust adoptációt

- 2021: Az amerikai kormány kötelezővé teszi a Zero Trust megközelítést a szövetségi ügynökségek számára

Hogyan működik a Zero Trust biztonsági modell?

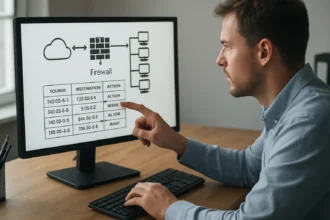

A Zero Trust működése több egymással szorosan összefüggő komponens harmonikus együttműködésén alapul. A rendszer minden hozzáférési kérelem esetén valós idejű kockázatelemzést végez, figyelembe véve a felhasználó identitását, az eszköz állapotát, a hálózati helyet és a kért erőforrás érzékenységét.

Az Identity and Access Management (IAM) rendszerek képezik a Zero Trust gerincét. Ezek a rendszerek folyamatosan monitorozzák és értékelik a felhasználói viselkedést, azonosítják a rendellenességeket, és dinamikusan módosítják a hozzáférési jogosultságokat.

A Conditional Access politikák lehetővé teszik a szervezetek számára, hogy finomhangolt szabályokat állítsanak fel. Például egy pénzügyi alkalmazáshoz való hozzáférés megkövetelheti a többfaktoros hitelesítést, egy megbízható eszköz használatát és egy adott földrajzi helyről történő bejelentkezést.

A Zero Trust architektúra kulcskomponensei

A modern Zero Trust implementáció számos technológiai elemet integrál:

- Policy Decision Point (PDP): Központi döntéshozó motor, amely a hozzáférési kérelmeket értékeli

- Policy Enforcement Point (PEP): Végrehajtó pontok, amelyek a PDP döntéseit implementálják

- Policy Information Point (PIP): Információgyűjtő rendszerek, amelyek kontextusadatokat szolgáltatnak

- Security Information and Event Management (SIEM): Eseménymonitorozó és -elemző platformok

- User and Entity Behavior Analytics (UEBA): Viselkedésalapú anomáliadetektálás

Miért vált szükségessé a Zero Trust megközelítés?

A hagyományos castle-and-moat biztonsági modell több évtizeden át szolgálta a szervezeteket, de a digitális transzformáció és a fenyegetési környezet változása miatt elavulttá vált. A modern munkakörnyezet jellemzői – mint a távmunka, a BYOD (Bring Your Own Device) politikák és a felhőalapú szolgáltatások – megkövetelik egy rugalmasabb és adaptívabb biztonsági megközelítés alkalmazását.

A lateral movement típusú támadások különösen veszélyessé váltak a hagyományos perimeter-alapú védelem esetében. Amikor egy támadó sikeresen behatol a hálózat külső védelmén, szabadon mozoghat a belső rendszerekben, mivel azok megbízhatónak tekintik egymást.

Az insider threats kezelése is komoly kihívást jelent a hagyományos modellekben. A Zero Trust megközelítés minden belső felhasználót és eszközt folyamatosan monitoroz, így képes azonosítani a rosszindulatú vagy véletlen belső tevékenységeket.

"A hagyományos biztonsági modellek azon a feltételezésen alapulnak, hogy minden, ami a hálózaton belül van, megbízható. Ez a feltételezés a mai fenyegetési környezetben már nem tartható."

A változó fenyegetési környezet jellemzői

| Hagyományos fenyegetések | Modern fenyegetések |

|---|---|

| Egyszerű vírusok és kártevők | Fejlett perzisztens fenyegetések (APT) |

| Perimeter-alapú támadások | Belső hálózati mozgás |

| Statikus támadási módszerek | AI-alapú adaptív támadások |

| Ismert támadási vektorok | Zero-day exploitok |

| Manuális támadások | Automatizált támadási kampányok |

Hogyan valósítható meg a Zero Trust a gyakorlatban?

A Zero Trust implementációja egy összetett, többlépcsős folyamat, amely alapos tervezést és fokozatos bevezetést igényel. A sikeres megvalósítás kulcsa az assess, pilot, deploy megközelítés alkalmazása, amely minimalizálja a működési kockázatokat és maximalizálja a felhasználói elfogadást.

Az első lépés a jelenlegi biztonsági infrastruktúra átfogó felmérése és a data classification elvégzése. Minden adatot és erőforrást kategorizálni kell érzékenysége és kritikussága alapján, majd ezekhez megfelelő védelmi szinteket kell rendelni.

A network segmentation kialakítása során a hálózatot kisebb, izolált szegmensekre osztják fel. Minden szegmens között explicit hozzáférési szabályok érvényesülnek, megakadályozva a támadók szabad mozgását a hálózaton belül.

A Zero Trust bevezetésének szakaszai

A megvalósítás általában három fő szakaszban történik:

Előkészítési szakasz: Jelenlegi állapot felmérése, kockázatelemzés, architektúra tervezése és a szükséges technológiai komponensek kiválasztása.

Pilot szakasz: Egy kisebb, jól körülhatárolható területen történő tesztelés, ahol finomíthatók a beállítások és szabályok anélkül, hogy az egész szervezet működését veszélyeztetnék.

Teljes körű bevezetés: A sikeres pilot eredményei alapján a Zero Trust modell fokozatos kiterjesztése az egész szervezetre, folyamatos monitorozással és optimalizálással.

Milyen előnyöket nyújt a Zero Trust Security Model?

A Zero Trust modell alkalmazása jelentős biztonsági és üzleti előnyökkel jár. A breach containment képesség drámaiban javul, mivel a szegmentált hálózati architektúra megakadályozza a támadók szabad mozgását. Egy sikeres behatolás esetén a károk lokalizálhatók és gyorsan orvosolhatók.

A compliance követelmények teljesítése is egyszerűbbé válik a Zero Trust környezetben. A részletes naplózás, a folyamatos monitorozás és a granularis hozzáférés-vezérlés automatikusan biztosítja a legtöbb szabályozási előírás teljesítését.

Az operational efficiency növekedése különösen szembetűnő a felhasználói élmény terén. A modern Zero Trust megoldások intelligens hitelesítési mechanizmusokat használnak, amelyek minimalizálják a felhasználói súrlódást, miközben maximalizálják a biztonságot.

"A Zero Trust nem csupán egy biztonsági modell, hanem egy digitális transzformációs stratégia, amely lehetővé teszi a szervezetek számára a biztonságos és hatékony működést a modern fenyegetési környezetben."

Konkrét üzleti előnyök

- Csökkentett biztonsági incidensek: Átlagosan 50-70%-kal kevesebb sikeres támadás

- Gyorsabb incidens-válaszadás: Az automatizált detekció és válaszadás révén

- Alacsonyabb compliance költségek: Automatikus jelentéskészítés és auditálás

- Rugalmasabb munkakörnyezet: Biztonságos távmunka és BYOD támogatás

- Jobb láthatóság: Valós idejű betekintés a hálózati aktivitásba

Milyen kihívásokkal jár a Zero Trust implementációja?

A Zero Trust bevezetése során a szervezetek számos technikai és szervezeti kihívással szembesülnek. A legacy systems integrációja gyakran problémás, mivel ezek a rendszerek nem támogatják a modern hitelesítési és engedélyezési protokollokat.

A user experience egyensúlyának megtalálása kritikus fontosságú. Túl szigorú biztonsági intézkedések felhasználói ellenállást válthatnak ki, míg túl engedékeny beállítások veszélyeztethetik a biztonságot. A megfelelő friction balance kialakítása folyamatos finomhangolást igényel.

A skill gap kezelése szintén komoly kihívást jelent. A Zero Trust technológiák és folyamatok megértése speciális tudást igényel, amely gyakran hiányzik a szervezetekben. Átfogó képzési programok és külső szakértői támogatás szükséges lehet.

Gyakori implementációs hibák

| Hiba | Következmény | Megoldás |

|---|---|---|

| Túl gyors bevezetés | Felhasználói ellenállás, működési problémák | Fokozatos, szakaszos megközelítés |

| Nem megfelelő tervezés | Biztonsági rések, teljesítményproblémák | Alapos előzetes felmérés és tervezés |

| Képzés elhanyagolása | Rossz felhasználói elfogadás | Átfogó oktatási programok |

| Monitorozás hiánya | Nem észlelt biztonsági problémák | Folyamatos felügyelet és optimalizálás |

Hogyan választható ki a megfelelő Zero Trust megoldás?

A Zero Trust technológiai megoldások kiválasztása során több tényezőt kell figyelembe venni. A scalability kritikus szempont, mivel a rendszernek képesnek kell lennie a szervezet növekedésével lépést tartani anélkül, hogy jelentős architektúrális változtatásokra lenne szükség.

Az interoperability szintén kulcsfontosságú, különösen a heterogén IT-környezetekben. A választott megoldásnak zökkenőmentesen kell működnie a meglévő biztonsági eszközökkel, alkalmazásokkal és infrastruktúrával.

A vendor ecosystem értékelése során fontos megvizsgálni a szállító hosszú távú stratégiáját, támogatási szolgáltatásait és partneri hálózatát. A Zero Trust implementáció általában több évig tartó folyamat, ezért a szállító stabilitása és elkötelezettségé kritikus.

"A legjobb Zero Trust megoldás nem feltétlenül a legtöbb funkcióval rendelkező, hanem az, amely a leginkább illeszkedik a szervezet specifikus igényeihez és meglévő infrastruktúrájához."

Értékelési kritériumok

A megoldás kiválasztása során az alábbi területeket érdemes részletesen megvizsgálni:

Technikai képességek: Identity management, device trust, network segmentation, data protection és analytics funkciók minősége és integráltsága.

Üzemeltetési szempontok: Telepítés egyszerűsége, konfigurációs lehetőségek, monitorozási és riportolási képességek, valamint a mindennapi adminisztráció komplexitása.

Üzleti tényezők: Teljes birtoklási költség (TCO), licencelési modell, támogatási szolgáltatások minősége és a szállító piaci pozíciója.

Milyen szerepet játszik az AI a Zero Trust modellben?

A mesterséges intelligencia és a gépi tanulás technológiák forradalmasítják a Zero Trust megvalósítását. Az AI-powered analytics képes valós időben elemezni a felhasználói viselkedést, azonosítani a rendellenességeket és automatikusan módosítani a hozzáférési jogosultságokat.

A behavioral analytics különösen hatékony az insider threats és a kompromittált fiókok azonosításában. Az AI algoritmusok megtanulják az egyes felhasználók normál viselkedési mintáit, és riasztást adnak, ha szokatlan aktivitást észlelnek.

Az adaptive authentication lehetővé teszi a dinamikus biztonsági követelmények alkalmazását. A rendszer folyamatosan értékeli a kockázati szintet, és ennek megfelelően módosítja a hitelesítési követelményeket – például alacsony kockázatú helyzetekben elegendő lehet az egyfaktoros hitelesítés, míg magas kockázat esetén többlépcsős ellenőrzést követel meg.

AI-alapú Zero Trust komponensek

Az intelligens Zero Trust rendszerek több AI-technológiát integrálnak:

Machine Learning algoritmusok a felhasználói és entitás viselkedés elemzésére, amelyek képesek felismerni a finom eltéréseket és anomáliákat a normál működési mintáktól.

Natural Language Processing (NLP) a biztonsági események és incidensek automatikus kategorizálásához és priorizálásához, jelentősen csökkentve a biztonsági csapatok munkaterhelését.

Predictive analytics a jövőbeli biztonsági fenyegetések előrejelzésére és proaktív védelmi intézkedések javaslására a történeti adatok és trendek alapján.

"Az AI és a Zero Trust kombinációja nem csupán reaktív védelmet nyújt, hanem proaktív biztonsági képességeket is, amelyek képesek megelőzni a támadásokat, mielőtt azok károkat okoznának."

Hogyan integrálható a Zero Trust a felhőalapú környezetekkel?

A cloud-native architektúrák természetes módon illeszkednek a Zero Trust elveihez. A felhőszolgáltatók natív biztonsági szolgáltatásai – mint az AWS IAM, Azure AD vagy a Google Cloud Identity – már tartalmazzák a Zero Trust alapvető komponenseit.

A multi-cloud és hybrid cloud környezetek azonban további komplexitást hoznak. Ezekben az esetekben különösen fontos az egységes identity management és a konzisztens biztonsági szabályok alkalmazása az összes felhőplatformon.

A containerization és microservices architektúrák ideális terepet biztosítanak a Zero Trust megvalósításához. Minden szolgáltatás izolált futtatási környezetben működik, és explicit módon kell definiálni a kommunikációs útvonalakat és engedélyeket.

Felhőspecifikus Zero Trust megoldások

A nagy felhőszolgáltatók saját Zero Trust megoldásokat fejlesztettek ki:

Microsoft Zero Trust architektúra az Azure Active Directory köré építve, amely szorosan integrált a Microsoft 365 és Azure szolgáltatásokkal, biztosítva a zökkenőmentes felhasználói élményt.

Google BeyondCorp Enterprise a Google saját Zero Trust tapasztalatain alapuló kereskedelmi megoldás, amely különösen erős a gépi tanulás alapú fenyegetésdetektálásban.

AWS Zero Trust megközelítés az AWS natív szolgáltatásaira épül, mint az IAM, GuardDuty és Security Hub, biztosítva a mély integrációt az AWS ökoszisztémával.

Mit jelent a Zero Trust a jövő kiberbiztonsága szempontjából?

A Zero Trust modell folyamatosan fejlődik és adaptálódik az új technológiákhoz és fenyegetésekhez. A quantum computing megjelenése új kihívásokat és lehetőségeket teremt, különösen a kriptográfiai algoritmusok terén.

Az IoT (Internet of Things) eszközök növekvő száma új dimenziót ad a Zero Trust implementációjához. Ezek az eszközök gyakran korlátozott biztonsági képességekkel rendelkeznek, így speciális védelmi mechanizmusokat igényelnek.

A 5G hálózatok elterjedése új lehetőségeket teremt a Zero Trust megvalósításában, különösen a network slicing és az edge computing területén. Ezek a technológiák lehetővé teszik a még finomabb szegmentációt és a valós idejű biztonsági döntéshozatalt.

"A Zero Trust nem egy cél, hanem egy folyamatos utazás. A technológiák fejlődésével és a fenyegetési környezet változásával a Zero Trust megközelítésnek is folyamatosan alkalmazkodnia kell."

Jövőbeli trendek

A Zero Trust fejlődésének várható irányai:

Automatizáció növekedése: Még több biztonsági folyamat automatizálása AI és gépi tanulás segítségével, csökkentve az emberi hibák lehetőségét és növelve a válaszidőt.

Integráció mélyülése: A Zero Trust elvek beépítése az alkalmazásfejlesztési folyamatokba és a DevSecOps gyakorlatokba, biztosítva a security-by-design megközelítést.

Szabványosítás: Iparági szabványok és keretrendszerek kidolgozása a Zero Trust implementáció egységesítésére és a különböző megoldások közötti interoperabilitás javítására.

Milyen mérőszámokkal követhető a Zero Trust hatékonysága?

A Zero Trust implementáció sikerének mérése komplex feladat, amely technikai és üzleti metrikák kombinációját igényli. A Mean Time to Detection (MTTD) és a Mean Time to Response (MTTR) kulcsfontosságú mutatók a biztonsági hatékonyság szempontjából.

A user satisfaction mérése szintén kritikus, mivel a túl bonyolult vagy lassú biztonsági folyamatok negatívan befolyásolhatják a produktivitást. A felhasználói élmény monitorozása segít megtalálni az optimális egyensúlyt a biztonság és a használhatóság között.

A compliance metrics nyomon követése biztosítja, hogy a szervezet megfeleljen a vonatkozó szabályozási előírásoknak. A Zero Trust környezetben ez általában automatikusan történik, de fontos rendszeresen ellenőrizni és dokumentálni a megfelelőséget.

Kulcs teljesítménymutatók (KPI-k)

A Zero Trust hatékonyságának mérésére szolgáló főbb mutatók:

Biztonsági metrikák: Incidensek száma és súlyossága, false positive arány, támadási felület csökkenése, valamint a biztonsági események átlagos kezelési ideje.

Működési metrikák: Rendszerteljesítmény, felhasználói bejelentkezési idők, helpdesk hívások száma, valamint az IT-támogatási kérések komplexitása.

Üzleti metrikák: Compliance költségek változása, biztonsági incidensek okozta állásidő csökkenése, valamint a távmunka és BYOD támogatás hatékonysága.

"A sikeres Zero Trust implementáció nem csak a biztonsági incidensek számának csökkenésében mérhető, hanem abban is, hogy mennyire zökkenőmentesen tudnak a felhasználók dolgozni a megnövelt biztonsági intézkedések mellett."

Hogyan készüljenek fel a szervezetek a Zero Trust bevezetésére?

A Zero Trust felé való átállás alapos előkészítést igényel minden szervezeti szinten. A change management stratégia kialakítása kulcsfontosságú a sikeres implementációhoz, mivel a Zero Trust nemcsak technológiai, hanem kulturális változást is jelent.

A stakeholder engagement biztosítása kritikus a projekt sikeréhez. A felső vezetés támogatása, az IT-csapatok bevonása és a végfelhasználók oktatása egyaránt szükséges a zökkenőmentes átálláshoz.

Az assessment phase során részletesen fel kell mérni a jelenlegi biztonsági infrastruktúrát, azonosítani kell a kritikus adatokat és rendszereket, valamint meg kell határozni a prioritásokat a fokozatos bevezetéshez.

Előkészítési checklist

A Zero Trust bevezetés előkészítésének főbb lépései:

Szervezeti felkészülés: Vezetői támogatás biztosítása, projektcsapat felállítása, budget tervezése és a változásmenedzsment stratégia kidolgozása.

Technikai előkészületek: Jelenlegi infrastruktúra auditálása, adatklasszifikáció elvégzése, hálózati topológia felmérése és a szükséges technológiai komponensek azonosítása.

Oktatás és képzés: IT-személyzet felkészítése, felhasználói awareness programok indítása, valamint külső szakértői támogatás megszervezése szükség esetén.

A Zero Trust Security Model nem csupán egy újabb biztonsági trend, hanem a modern kiberbiztonsági stratégiák alapvető pillére. A "soha ne bízz meg, mindig ellenőrizz" filozófia révén a szervezetek képesek lesznek hatékonyan védekezni a mai komplex fenyegetési környezet kihívásaival szemben. A sikeres implementáció kulcsa a fokozatos bevezetés, a megfelelő technológiai választás és a szervezeti kultúra átalakítása. Bár a Zero Trust bevezetése jelentős befektetést és elkötelezettséget igényel, a hosszú távú biztonsági és üzleti előnyök messze meghaladják a kezdeti költségeket és erőfeszítéseket.

Milyen alapelveken nyugszik a Zero Trust Security Model?

A Zero Trust három alapelvre épül: "never trust, always verify" (soha ne bízz meg, mindig ellenőrizz), least privilege access (minimális jogosultság elve) és assume breach (feltételezd a behatolást). Ezek az elvek biztosítják, hogy minden hozzáférési kérelem külön hitelesítést és engedélyezést igényeljen, függetlenül attól, hogy honnan érkezik.

Mennyibe kerül egy Zero Trust implementáció?

A Zero Trust bevezetés költségei jelentősen változhatnak a szervezet méretétől és komplexitásától függően. Kisebb vállalkozások esetében évi 50-100 ezer dollárral, míg nagyobb szervezeteknél több millió dollárral kell számolni. A ROI általában 12-24 hónap alatt realizálódik a csökkentett biztonsági incidensek és javított hatékonyság révén.

Milyen időtartam alatt valósítható meg a Zero Trust?

A teljes körű Zero Trust implementáció általában 18-36 hónapig tart, a szervezet méretétől és komplexitásától függően. A bevezetés szakaszos megközelítést követ: az első 6 hónapban történik a tervezés és pilot projekt, majd további 12-30 hónap alatt történik a fokozatos kiterjesztés az egész szervezetre.

Kompatibilis-e a Zero Trust a meglévő IT-infrastruktúrával?

A Zero Trust általában kompatibilis a legtöbb modern IT-infrastruktúrával, de legacy rendszerek esetében kihívások merülhetnek fel. A megoldás gyakran API-k és connector-ok használata a régebbi rendszerek integrálásához. Fontos az alapos kompatibilitási vizsgálat elvégzése a tervezési fázisban.

Hogyan befolyásolja a Zero Trust a felhasználói élményt?

A jól implementált Zero Trust minimális hatással van a felhasználói élményre. A modern megoldások intelligens hitelesítést és single sign-on (SSO) technológiákat használnak. Kezdetben lehet némi többlet authentikáció, de a rendszer tanulása után ez jelentősen csökken. A cél a "biztonság láthatatlan biztonsága" elérése.