A modern digitális világban minden egyes kattintás, üzenet vagy videóhívás mögött egy összetett hálózati infrastruktúra áll, amelynek alapköveit a végponti eszközök képezik. Ezek a technológiai csodák nem csupán passzív résztvevői a kommunikációnak, hanem aktív szereplők, amelyek nélkül a mai internetalapú társadalom működése elképzelhetetlen lenne. A számítógépektől kezdve a okostelefonokon át egészen a IoT szenzorókig minden eszköz, amely képes hálózati kommunikációra, végponti eszköznek minősül.

A végponti eszközök olyan hálózati hardverek, amelyek a hálózat szélén helyezkednek el és közvetlenül a felhasználókkal vagy más rendszerekkel kommunikálnak. Ezek az eszközök többféle perspektívából vizsgálhatók: technológiai szempontból hardver és szoftver komponensek összetett rendszerei, üzleti nézőpontból értékteremtő eszközök, biztonsági aspektusból pedig potenciális támadási felületek. A hálózati topológia szempontjából ezek képezik a kapcsolódási pontokat a központi infrastruktúra és a végfelhasználók között.

Ebben az átfogó elemzésben megismerheted a végponti eszközök teljes spektrumát, működési elveiket és kritikus szerepüket a modern hálózatokban. Megtudhatod, hogyan évolucionáltak ezek a technológiák, milyen kihívásokkal szembesülnek a mai biztonsági környezetben, és hogyan alakítják át a jövő digitális ökoszisztémáját. Gyakorlati példákon keresztül láthatod be, hogyan optimalizálhatod saját hálózatod teljesítményét és biztonságát.

Végponti eszközök alapvető meghatározása és kategorizálása

A hálózati architektúra világában a végponti eszközök azok a hardver komponensek, amelyek a hálózat peremén működnek és közvetlen felhasználói interakciót vagy automatizált szolgáltatásokat biztosítanak. Ezek az eszközök képezik a híd szerepét a fizikai világ és a digitális hálózatok között. A definíció szerint minden olyan eszköz végponti kategóriába tartozik, amely IP címmel rendelkezik és képes önálló hálózati kommunikációra.

A kategorizálás többféle szempont alapján történhet, amelyek megértése kulcsfontosságú a hálózattervezés és -menedzsment szempontjából. A funkcionális besorolás alapján megkülönböztethetünk aktív és passzív végponti eszközöket, ahol az aktívak önálló feldolgozási képességgel rendelkeznek, míg a passzívak elsősorban adatgyűjtési vagy továbbítási funkciókat látnak el.

A komplexitás szerinti osztályozás szintén hasznos megközelítés, amely egyszerű szenzorektól a nagy teljesítményű munkaállomásokig terjedő skálát ölel fel. Ez a besorolás különösen fontos a hálózati erőforrások allokálása és a biztonsági protokollok tervezése szempontjából.

Hagyományos végponti eszközök típusai

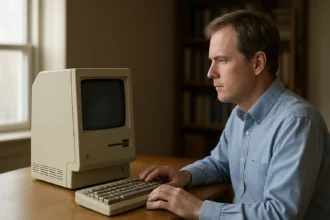

A személyi számítógépek, laptopok és munkaállomások alkotják a hagyományos végponti eszközök gerincét. Ezek az eszközök általában teljes operációs rendszerrel rendelkeznek, széles körű alkalmazásokat futtatnak és jelentős hálózati forgalmat generálnak. A desktop számítógépek jellemzően állandó hálózati kapcsolattal rendelkeznek, míg a laptopok mobilitásuk révén változó hálózati környezetekben működnek.

A nyomtatók és multifunkcionális eszközök szintén kritikus szerepet játszanak a vállalati hálózatokban. Modern nyomtatók gyakran beépített web szerverekkel, e-mail funkciókkal és felhő-integrációval rendelkeznek. Ezek az eszközök különleges biztonsági kihívásokat jelentenek, mivel gyakran elhanyagolt biztonsági frissítésekkel rendelkeznek.

A hálózati tárolóeszközök (NAS) és fájlszerverek szintén végponti kategóriába tartoznak, bár funkcionalitásuk inkább a központi szolgáltatások irányába mutat. Ezek az eszközök kritikus adatokat tárolnak és gyakran 24/7 elérhetőséget biztosítanak.

Modern mobil és IoT eszközök

Az okostelefonok és táblagépek forradalmasították a végponti eszközök világát. Ezek az eszközök nem csupán kommunikációs eszközök, hanem komplex számítási platformok, amelyek számos érzékelővel, GPS funkcióval és fejlett biztonsági mechanizmusokkal rendelkeznek. A mobil eszközök dinamikus IP címeket használnak és gyakran váltanak hálózatok között.

Az Internet of Things (IoT) eszközök exponenciális növekedése új dimenziókat nyitott a végponti eszközök világában. Ezek közé tartoznak az okos háztartási eszközök, ipari szenzorok, környezeti monitorok és viselhető technológiák. Az IoT eszközök jellemzően korlátozott feldolgozási kapacitással rendelkeznek, de nagy számban fordulnak elő a hálózatokban.

A wearable technológiák, mint például az okosórák, fitness trackerek és egészségügyi monitorok, speciális kategóriát alkotnak. Ezek az eszközök gyakran más eszközökön keresztül csatlakoznak a hálózathoz és érzékeny személyes adatokat gyűjtenek.

Hálózati architektúrában betöltött szerep

A végponti eszközök a hálózati architektúra alapvető építőköveit képezik, amelyek meghatározzák a teljes rendszer teljesítményét és funkcionalitását. Ezek az eszközök nem csupán passzív résztvevői a hálózatnak, hanem aktívan alakítják annak forgalmi mintáit, biztonsági követelményeit és skálázhatósági igényeit. A hálózati tervezés során a végponti eszközök száma, típusa és elhelyezkedése kritikus tényezőket jelent.

A hálózati topológiában a végponti eszközök a levél csomópontokat (leaf nodes) képezik, amelyek a hálózat peremén helyezkednek el. Ez a pozíció különleges felelősségeket és kihívásokat hoz magával, mivel ezek az eszközök képezik a külső világ és a belső hálózat közötti interfészt. A forgalomirányítás és hálózati politikák gyakran ezekre az eszközökre fókuszálnak.

A modern hálózati architektúrákban a végponti eszközök egyre inkább intelligens funkciókat látnak el, amelyek túlmutatnak a hagyományos kliens-szerver modellen. Edge computing koncepció keretében ezek az eszközök helyi feldolgozási kapacitásokat biztosítanak, csökkentve a központi szerverek terhelését és javítva a válaszidőket.

Adatforgalom generálása és kezelése

A végponti eszközök a hálózati forgalom elsődleges forrásai és célpontjai. A forgalom típusa és volumene jelentősen változik az eszköz típusától és funkcionalitásától függően. A személyi számítógépek jellemzően burst jellegű forgalmat generálnak, míg az IoT eszközök általában kis, de rendszeres adatcsomagokat küldenek.

A Quality of Service (QoS) implementálása kritikus fontosságú a különböző típusú végponti eszközök megfelelő kiszolgálása érdekében. A valós idejű alkalmazások, mint a VoIP vagy video streaming, alacsony késleltetést és magas sávszélességet igényelnek, míg az IoT szenzorok tolerálhatják a nagyobb késleltetést, de megbízható kapcsolatot követelnek.

A hálózati terheléselosztás és forgalomoptimalizálás szempontjából a végponti eszközök viselkedésének előrejelzése kulcsfontosságú. Machine learning algoritmusok segítségével lehetséges a forgalmi minták elemzése és a hálózati erőforrások proaktív allokálása.

Kapcsolódási pontok és protokollok

A végponti eszközök különböző hálózati protokollokat és szabványokat használnak a kommunikációhoz. Az Ethernet, Wi-Fi, Bluetooth és cellular technológiák mindegyike eltérő jellemzőkkel és követelményekkel rendelkezik. A protokoll választása jelentősen befolyásolja a hálózat teljesítményét és biztonságát.

Az IPv4 és IPv6 címzési sémák kezelése különösen fontos a végponti eszközök esetében. Az IPv4 címek szűkössége miatt a Network Address Translation (NAT) technológia széles körű alkalmazásra került, míg az IPv6 bevezetése új lehetőségeket és kihívásokat hoz magával. A dual-stack implementáció lehetővé teszi mindkét protokoll egyidejű használatát.

A dinamikus címkiosztás (DHCP) és automatikus konfigurációs protokollok kritikus szerepet játszanak a végponti eszközök hálózatba integrálásában. Ezek a mechanizmusok biztosítják az eszközök automatikus konfigurálását és a hálózati változások kezelését.

Biztonsági aspektusok és kihívások

A végponti eszközök biztonsága a modern hálózatok egyik legkritikusabb területe, mivel ezek az eszközök képezik a leggyakoribb támadási felületeket. A hagyományos perimeter-alapú biztonsági modellek már nem elegendőek a mai összetett környezetben, ahol a végponti eszközök száma és diverzitása exponenciálisan növekszik. A Zero Trust architektúra koncepciója éppen ezért helyezi a végponti eszközök biztonságát a középpontba.

A végponti biztonsági kihívások többrétűek és dinamikusan változnak. Az eszközök heterogenitása, a frissítési ciklusok eltérései és a felhasználói viselkedés kiszámíthatatlansága mind hozzájárulnak a biztonsági komplexitáshoz. A BYOD (Bring Your Own Device) politikák további kihívásokat jelentenek, mivel a vállalati hálózatokba személyes eszközök is bekerülnek.

A modern fenyegetési környezetben a végponti eszközök nemcsak célpontok, hanem gyakran kiindulópontok is a lateral movement támadásokhoz. A kompromittált végponti eszközök botnetek részévé válhatnak vagy kriptovaluta bányászásra használhatók fel.

"A végponti eszközök biztonsága már nem opcionális kiegészítő, hanem a teljes hálózati infrastruktúra védelmének alapköve."

Endpoint Detection and Response (EDR) megoldások

Az EDR technológiák forradalmasították a végponti biztonságot azáltal, hogy valós idejű monitorozást és automatizált válaszképességeket biztosítanak. Ezek a megoldások gépi tanulás algoritmusokat használnak a normális és abnormális viselkedési minták azonosítására. A behavioral analytics lehetővé teszi a zero-day támadások és advanced persistent threats (APT) felismerését is.

Az EDR rendszerek telemetriát gyűjtenek a végponti eszközökről, beleértve a folyamat végrehajtásokat, fájl módosításokat, hálózati kapcsolatokat és registry változásokat. Ez az adatmennyiség big data analytics technikákkal kerül feldolgozásra, amely lehetővé teszi a komplex támadási láncok rekonstrukcióját.

A threat hunting képességek proaktív biztonsági megközelítést tesznek lehetővé, ahol a biztonsági szakértők aktívan keresik a fenyegetéseket ahelyett, hogy csak a riasztásokra reagálnának. Ez a megközelítés különösen hatékony a sophisticated támadások ellen.

Vulnerability Management és Patch kezelés

A végponti eszközök sebezhetőség-kezelése komplex folyamat, amely magában foglalja a sebezhetőségek azonosítását, prioritizálását és javítását. A Common Vulnerability Scoring System (CVSS) segítségével lehetséges a sebezhetőségek kockázat szerinti rangsorolása. Az automatizált vulnerability scanning eszközök rendszeres ellenőrzéseket végeznek az ismert sebezhetőségek azonosítására.

A patch management különösen kihívást jelent a heterogén környezetekben, ahol különböző operációs rendszerek és alkalmazások futnak. A Windows Update, Linux package managers és mobile device management (MDM) megoldások mind eltérő megközelítéseket igényelnek. A patch testing és staged rollout stratégiák minimalizálják az üzemzavarok kockázatát.

A legacy rendszerek és end-of-life eszközök különleges kihívásokat jelentenek, mivel ezekre már nem érkeznek biztonsági frissítések. Ezekben az esetekben compensating controls alkalmazása szükséges, mint például network segmentation vagy application whitelisting.

| Biztonsági kihívás | Hatás | Megoldási stratégia |

|---|---|---|

| Malware fertőzés | Adatvesztés, rendszerleállás | Real-time scanning, EDR |

| Phishing támadások | Credential lopás | User awareness, email filtering |

| Insider threats | Adatszivárgás | DLP, user monitoring |

| Zero-day exploits | Rendszer kompromittálás | Behavioral analysis, sandboxing |

| IoT sebezhetőségek | Botnet recruitment | Network segmentation, device management |

Teljesítményoptimalizálás és monitorozás

A végponti eszközök teljesítményének optimalizálása és folyamatos monitorozása kritikus fontosságú a hálózati infrastruktúra hatékony működése szempontjából. A teljesítménymérés nem csupán a hálózati sebességre vonatkozik, hanem magában foglalja a késleltetést, csomagvesztést, throughput-ot és a felhasználói élményt is. A proaktív monitorozás lehetővé teszi a problémák korai azonosítását és megelőzését.

A teljesítményoptimalizálás többszintű megközelítést igényel, amely magában foglalja a hardver konfigurációt, operációs rendszer beállításokat, hálózati paramétereket és alkalmazás-specifikus optimalizációkat. A modern végponti eszközök komplex rendszerek, ahol a CPU, memória, tárolás és hálózati interfész mind befolyásolja a teljes teljesítményt.

A Service Level Agreement (SLA) követelmények teljesítése érdekében a végponti eszközök teljesítményét rendszeresen mérni és értékelni kell. Ez magában foglalja a baseline teljesítmény meghatározását és a trend analysis alkalmazását a jövőbeli kapacitásigények előrejelzésére.

Hálózati teljesítménymérés eszközei

A hálózati teljesítmény mérésére számos specializált eszköz áll rendelkezésre, amelyek különböző aspektusokat vizsgálnak. A ping és traceroute alapvető diagnosztikai eszközök, amelyek a kapcsolat létét és az útvonal minőségét tesztelik. Az iperf és netperf eszközök részletes sávszélesség és throughput méréseket végeznek kontrollált környezetben.

A SNMP (Simple Network Management Protocol) alapú monitorozás lehetővé teszi a végponti eszközök automatizált felügyeletét. A modern hálózatmenedzsment rendszerek, mint a Nagios, Zabbix vagy SolarWinds, komprehenzív dashboardokat és riasztási mechanizmusokat biztosítanak. Ezek az eszközök képesek trend elemzésre és kapacitástervezésre is.

A Application Performance Monitoring (APM) megoldások az alkalmazás szintű teljesítményt mérik, amely kritikus fontosságú a végfelhasználói élmény biztosításához. Ezek az eszközök képesek azonosítani a bottleneck-okat és optimalizációs lehetőségeket mind az alkalmazás, mind a hálózat szintjén.

Quality of Service (QoS) implementáció

A QoS implementáció biztosítja, hogy a kritikus alkalmazások megfelelő hálózati erőforrásokhoz jussanak. A traffic classification és marking folyamatok azonosítják és címkézik a különböző típusú forgalmat. A Differentiated Services Code Point (DSCP) marking szabványos módszert biztosít a csomagok prioritizálására.

A bandwidth allocation és traffic shaping mechanizmusok biztosítják az erőforrások méltányos elosztását. A Weighted Fair Queuing (WFQ) és Class-Based Weighted Fair Queuing (CBWFQ) algoritmusok lehetővé teszik a finomhangolt sávszélesség-kezelést. A policing és shaping funkciók megakadályozzák, hogy egyes alkalmazások monopolizálják a hálózati erőforrásokat.

A jitter buffer és adaptive bitrate streaming technológiák javítják a multimédiás alkalmazások teljesítményét. Ezek a mechanizmusok dinamikusan alkalmazkodnak a hálózati körülményekhez és optimalizálják a felhasználói élményt.

Jövőbeli trendek és technológiai fejlődés

A végponti eszközök világában zajló technológiai forradalom átformálja a hálózati infrastruktúrák tervezését és működését. Az 5G technológia bevezetése, az edge computing térnyerése és a mesterséges intelligencia integrációja új paradigmákat hoz létre. Ezek a fejlesztések nemcsak a teljesítményt javítják, hanem teljesen új alkalmazási területeket is megnyitnak.

A quantum computing és quantum networking fejlődése hosszú távon fundamentálisan megváltoztathatja a végponti eszközök kommunikációs módszereit. Bár ezek a technológiák még fejlesztési fázisban vannak, már most láthatók a hatásaik a kriptográfiai algoritmusok és biztonsági protokollok fejlesztésében. A post-quantum cryptography előkészítése már megkezdődött a végponti eszközök szintjén is.

Az ambient computing koncepció szerint a jövő végponti eszközei láthatatlanul integrálódnak a környezetünkbe. Ez magában foglalja a smart surfaces, ambient sensors és context-aware computing megoldásokat, amelyek természetes interakciókat tesznek lehetővé a digitális szolgáltatásokkal.

"A jövő végponti eszközei nem csupán eszközök lesznek, hanem intelligens partnerek, amelyek proaktívan támogatják mindennapi tevékenységeinket."

Edge Computing és Fog Computing hatásai

Az edge computing paradigma a számítási kapacitásokat a hálózat szélére, közelebb a végponti eszközökhöz helyezi. Ez drasztikusan csökkenti a késleltetést és javítja a felhasználói élményt, különösen a valós idejű alkalmazások esetében. Az autonomous vehicles, augmented reality és industrial IoT alkalmazások kritikusan függenek az ultra-low latency követelményektől.

A fog computing tovább bővíti ezt a koncepciót azáltal, hogy hierarchikus számítási rétegeket hoz létre a végponti eszközök és a felhő között. Ez lehetővé teszi az intelligens load balancing-ot és a dinamikus resource allocation-t a hálózati körülmények alapján. A distributed computing modellek új lehetőségeket teremtenek a big data analytics és machine learning alkalmazások számára.

Az edge AI implementáció lehetővé teszi a végponti eszközök számára a helyi intelligencia alkalmazását. Ez magában foglalja a computer vision, natural language processing és predictive analytics funkciókat, amelyek offline is működnek. Az on-device machine learning modellek folyamatosan tanulnak és alkalmazkodnak a felhasználói szokásokhoz.

Artificial Intelligence és Machine Learning integráció

A mesterséges intelligencia integrációja a végponti eszközökbe forradalmasítja azok képességeit és funkcionalitását. A neural processing units (NPU) és specialized AI chipsets lehetővé teszik a komplex AI algoritmusok valós idejű futtatását korlátozott energiafogyasztás mellett. Ez különösen fontos a mobil eszközök és IoT szenzorok esetében.

Az adaptive networking technológiák lehetővé teszik a végponti eszközök számára a hálózati paraméterek dinamikus optimalizálását. A machine learning algoritmusok elemzik a forgalmi mintákat, előrejelzik a hálózati igényeket és automatikusan konfigurálják a kapcsolódási paramétereket. Ez jelentősen javítja a hálózati hatékonyságot és csökkenti a manuális konfigurációs igényeket.

A conversational AI és voice interfaces új interakciós módokat teremtenek a végponti eszközökkel. A natural language understanding és speech recognition technológiák lehetővé teszik az intuitív vezérlést és konfigurálást. Ez különösen hasznos a komplex hálózati beállítások egyszerűsítésében.

| Technológiai trend | Időhorizont | Várható hatás |

|---|---|---|

| 5G/6G hálózatok | 2-5 év | Ultra-low latency, massive IoT |

| Quantum networking | 10-15 év | Unbreakable security |

| Brain-computer interfaces | 5-10 év | Direct neural control |

| Holographic displays | 3-7 év | Immersive experiences |

| Molecular computing | 15-20 év | Biological integration |

Gyakorlati implementációs stratégiák

A végponti eszközök sikeres implementációja átfogó stratégiai megközelítést igényel, amely figyelembe veszi a technikai követelményeket, üzleti célkitűzéseket és felhasználói igényeket. A deployment planning kritikus fontosságú, mivel a rosszul tervezett implementáció jelentős költségekkel és működési problémákkal járhat. Az agilis fejlesztési módszertan alkalmazása lehetővé teszi a fokozatos bevezetést és a folyamatos optimalizációt.

A change management folyamatok biztosítják, hogy a szervezet minden szintjén felkészüljenek az új technológiák bevezetésére. Ez magában foglalja a felhasználói képzéseket, dokumentáció készítését és support folyamatok kialakítását. A stakeholder engagement kritikus a projekt sikeréhez, mivel a végponti eszközök közvetlenül érintik a felhasználói élményt.

A pilot program megközelítés minimalizálja a kockázatokat azáltal, hogy kis léptékű tesztelést tesz lehetővé a teljes körű bevezetés előtt. Ez lehetőséget ad a problémák azonosítására, a folyamatok finomhangolására és a lessons learned dokumentálására.

Hálózattervezési szempontok

A végponti eszközök integrációja során a hálózattervezés több kritikus aspektust kell figyelembe vegyen. A capacity planning biztosítja, hogy a hálózati infrastruktúra képes legyen kezelni a megnövekedett forgalmat és eszközszámot. A bandwidth calculation nem csupán a jelenlegi igényeket veszi figyelembe, hanem a jövőbeli növekedést is tervezni kell.

A network segmentation stratégiák biztosítják a biztonságot és teljesítményt azáltal, hogy logikailag elkülönítik a különböző típusú végponti eszközöket. A VLAN implementáció, micro-segmentation és software-defined perimeters mind hatékony eszközök a hálózati elkülönítéshez. A zero-trust architecture elvei szerint minden eszközt potenciális fenyegetésként kell kezelni.

A redundancy és high availability tervezése kritikus fontosságú az üzletmenet folytonosság biztosításához. Ez magában foglalja a backup kapcsolatok, failover mechanizmusok és disaster recovery tervek kidolgozását. A single point of failure elkerülése érdekében minden kritikus komponensnek redundáns alternatívával kell rendelkeznie.

Költség-haszon elemzés és ROI számítás

A végponti eszközök beruházásainak gazdasági értékelése komplex folyamat, amely túlmutat a kezdeti beszerzési költségeken. A Total Cost of Ownership (TCO) számítás figyelembe veszi a hardware költségeket, licenceket, implementációs költségeket, folyó működtetési kiadásokat és training költségeket. A hidden costs, mint például a downtime költségei vagy a biztonsági incidensek kárai, szintén jelentősek lehetnek.

A Return on Investment (ROI) számítás során a kvantifikálható előnyöket kell szembeállítani a költségekkel. Ez magában foglalja a produktivitás növekedést, operational efficiency javulást, cost savings-t és revenue generation lehetőségeket. A soft benefits, mint például a felhasználói elégedettség vagy a brand image javulása, nehezebben mérhetők, de szintén fontosak.

A payback period és net present value (NPV) számítások segítenek a beruházási döntések meghozatalában. A sensitivity analysis lehetővé teszi a különböző szcenáriók hatásainak vizsgálatát és a kockázatok felmérését.

"A sikeres végponti eszköz implementáció nem csupán technológiai kérdés, hanem stratégiai üzleti döntés, amely hosszú távú competitive advantage-t biztosíthat."

Megfelelőségi követelmények és szabványok

A végponti eszközök működtetése során számos jogszabályi és iparági előírásnak kell megfelelni, amelyek régiónként és szektoronként változnak. A General Data Protection Regulation (GDPR) Európában, a HIPAA az egészségügyben és a PCI DSS a fizetési kártyák területén mind specifikus követelményeket támasztanak a végponti eszközök kezelésével kapcsolatban. Ezek a szabályozások nemcsak a technikai implementációt befolyásolják, hanem a dokumentációs és auditálási követelményeket is meghatározzák.

A compliance management folyamatos feladat, amely magában foglalja a szabályozási változások követését, a belső politikák frissítését és a rendszeres auditok végrehajtását. A non-compliance jelentős pénzbírságokkal és reputációs károkkal járhat, ezért kritikus fontosságú a proaktív megfelelőségi stratégia kialakítása.

Az iparági szabványok, mint az ISO 27001, NIST Cybersecurity Framework és CIS Controls, best practice útmutatásokat nyújtanak a végponti eszközök biztonságos kezeléséhez. Ezek a keretrendszerek strukturált megközelítést biztosítanak a biztonsági kontrollok implementálásához és a kockázatkezeléshez.

Adatvédelmi és privacy követelmények

Az adatvédelem a végponti eszközök egyik legkritikusabb aspektusa, mivel ezek az eszközök gyakran személyes és érzékeny adatokat kezelnek. A data minimization elve szerint csak a szükséges adatokat szabad gyűjteni és tárolni. A purpose limitation biztosítja, hogy az adatokat csak a meghatározott célokra használják fel.

A consent management mechanizmusok lehetővé teszik a felhasználók számára az adatkezelési preferenciáik meghatározását. Ez magában foglalja az opt-in/opt-out lehetőségeket, granular permissions beállításokat és a withdrawal of consent funkciókat. A transparency követelmények megkövetelik a világos és érthető privacy notices készítését.

A data subject rights, mint a hozzáférési jog, helyesbítési jog és törlési jog (right to be forgotten), technikai implementációt igényelnek a végponti eszközök szintjén. Az automated decision-making és profiling korlátozások szintén befolyásolják az AI és machine learning alkalmazások fejlesztését.

Audit és jelentéstételi követelmények

A rendszeres auditok biztosítják a megfelelőségi követelmények teljesülését és azonosítják a fejlesztési területeket. A belső auditok folyamatos monitoring-ot tesznek lehetővé, míg a külső auditok független értékelést nyújtanak. Az audit trails és logging követelmények megkövetelik a részletes tevékenységi naplók vezetését.

A compliance reporting strukturált formátumban történő jelentéstételt igényel a szabályozó hatóságok felé. Ez magában foglalja az incidensek jelentését, a biztonsági megsértések dokumentálását és a rendszeres megfelelőségi jelentések készítését. A real-time monitoring és automated reporting eszközök jelentősen egyszerűsítik ezeket a folyamatokat.

A documentation management biztosítja, hogy minden megfelelőségi tevékenység megfelelően dokumentált legyen. Ez magában foglalja a policy dokumentumokat, procedúrákat, training anyagokat és audit eredményeket. A version control és change tracking kritikus fontosságú a dokumentációs integritás fenntartásához.

"A megfelelőség nem egyszeri feladat, hanem folyamatos elkötelezettség a felelős technológiahasználat iránt."

Troubleshooting és hibaelhárítás

A végponti eszközök hibaelhárítása komplex folyamat, amely szisztematikus megközelítést és mélyreható technikai ismereteket igényel. A problémák sokféle forrásból eredhetnek: hardver meghibásodások, szoftver konfliktusok, hálózati konfigurációs hibák vagy külső interferenciák. A hatékony troubleshooting metodológia alkalmazása kritikus fontosságú a gyors problémamegoldáshoz és a szolgáltatás folytonosság biztosításához.

A structured troubleshooting approach több lépcsős folyamat, amely a probléma azonosításától kezdve a gyökérok elemzéséig és a végleges megoldás implementálásáig terjed. A documentation és knowledge base építése lehetővé teszi a hasonló problémák gyorsabb megoldását a jövőben. A escalation procedures biztosítják, hogy a komplex problémák megfelelő szakértői szintre kerüljenek.

A proactive monitoring és alerting rendszerek lehetővé teszik a problémák korai észlelését, gyakran még azelőtt, hogy azok befolyásolnák a végfelhasználókat. Ez magában foglalja a threshold-based alerts, anomaly detection és predictive maintenance funkciókat.

Gyakori problémák és megoldások

A kapcsolódási problémák a leggyakoribb végponti eszköz hibák közé tartoznak. Ezek lehetnek fizikai réteg problémák, mint például hibás kábelek vagy port meghibásodások, vagy logikai problémák, mint az IP cím konfliktusok vagy DNS feloldási hibák. A systematic approach magában foglalja az OSI model rétegenkénti vizsgálatát.

A teljesítmény problémák gyakran bandwidth bottleneck-okból, magas latency-ből vagy packet loss-ból erednek. A network utilization monitoring és traffic analysis eszközök segítenek a problémás területek azonosításában. A Quality of Service (QoS) konfigurációk finomhangolása gyakran megoldja a teljesítmény problémákat.

A biztonsági incidensek speciális kezelést igényelnek, mivel gyors reagálás szükséges a károk minimalizálásához. Az incident response procedures strukturált megközelítést biztosítanak a containment, eradication és recovery fázisokhoz. A forensic analysis segít a támadás vektorok és impact felmérésében.

Diagnosztikai eszközök és technikák

A hálózati diagnosztikai eszközök széles skálája áll rendelkezésre a végponti eszköz problémák azonosításához. A ping és traceroute alapvető kapcsolódási teszteket végeznek, míg a nslookup és dig DNS problémák diagnosztizálására szolgálnak. A netstat és ss parancsok a hálózati kapcsolatok és port használat vizsgálatára alkalmasak.

A packet capture és analysis eszközök, mint a Wireshark, részletes betekintést nyújtanak a hálózati forgalomba. Ezek az eszközök lehetővé teszik a protokoll szintű elemzést és a kommunikációs problémák pontos azonosítását. A flow analysis és deep packet inspection (DPI) további részleteket tárnak fel.

A remote diagnostic capabilities lehetővé teszik a távoli hibaelhárítást, ami különösen hasznos a distributed környezetekben. A SSH, RDP és specialized remote access tools biztonságos hozzáférést biztosítanak a végponti eszközökhöz. A centralized logging és SIEM rendszerek összesített nézetet nyújtanak a hálózati eseményekről.

"A hatékony hibaelhárítás művészet és tudomány egyszerre – megköveteli a technikai szakértelmet és a kreatív problémamegoldást."

Integráció más hálózati komponensekkel

A végponti eszközök nem izoláltan működnek, hanem komplex hálózati ökoszisztéma részeként funkcionálnak, amely magában foglalja a switcheket, routereket, firewallokat, load balancereket és egyéb infrastrukturális elemeket. Az integráció sikeressége kritikus fontosságú a teljes hálózat hatékony működéséhez. A seamless integration biztosítása érdekében gondos tervezés és konfigurálás szükséges minden hálózati réteg szintjén.

A network orchestration és automation eszközök lehetővé teszik a végponti eszközök dinamikus integrációját és konfigurálását. A Software-Defined Networking (SDN) és Network Function Virtualization (NFV) technológiák új lehetőségeket teremtenek a rugalmas és skálázható hálózati architektúrák kialakítására. Ezek a technológiák programmatikus interfészeket biztosítanak a hálózati szolgáltatások automatizált kezeléséhez.

Az API-driven integration lehetővé teszi a végponti eszközök és központi management rendszerek közötti automatizált kommunikációt. A RESTful APIs, GraphQL és message queue rendszerek mind hatékony eszközök az integráció megvalósításához.

Switch és router kapcsolatok

A végponti eszközök és hálózati infrastruktúra közötti kapcsolatok optimalizálása kritikus fontosságú a teljesítmény és megbízhatóság szempontjából. A port configuration magában foglalja a speed/duplex beállításokat, VLAN assignment-eket és security policies alkalmazását. Az auto-negotiation mechanizmusok általában hatékonyak, de bizonyos esetekben manual configuration szükséges.

A Spanning Tree Protocol (STP) és annak továbbfejlesztett változatai (RSTP, MSTP) megakadályozzák a switching loop-okat és biztosítják a redundant path-ok megfelelő kezelését. A port security funkciók, mint a MAC address limiting és DHCP snooping, további biztonsági réteget nyújtanak a végponti eszköz kapcsolatok számára.

A Link Aggregation Control Protocol (LACP) lehetővé teszi több fizikai kapcsolat logikai csatornává történő egyesítését, növelve ezzel a bandwidth-et és redundanciát. A load balancing algoritmusok biztosítják a forgalom egyenletes elosztását az aggregált linkeken.

Firewall és biztonsági eszközök

A végponti eszközök és biztonsági infrastruktúra közötti integráció többrétegű védelmet biztosít. A network-based firewallok szűrik a végponti eszközök felé irányuló és onnan érkező forgalmat, míg a host-based firewallok helyi védelmet nyújtanak. A unified threat management (UTM) megoldások kombinálják a firewall, antivirus, intrusion prevention és content filtering funkciókat.

A Network Access Control (NAC) rendszerek biztosítják, hogy csak az authorized és compliant eszközök csatlakozhassanak a hálózathoz. Ez magában foglalja a device identification, health assessment és dynamic policy enforcement funkciókat. A 802.1X authentication és certificate-based security erős hitelesítést biztosítanak.

A Security Information and Event Management (SIEM) rendszerek összegyűjtik és korreálják a végponti eszközökről érkező biztonsági eseményeket. A centralized logging és real-time analysis lehetővé teszi a komplex támadási minták felismerését és a gyors incident response-t.

"A hálózati integráció sikeressége nem a komponensek számán, hanem azok harmonikus együttműködésén múlik."

Mi a különbség az aktív és passzív végponti eszközök között?

Az aktív végponti eszközök önálló feldolgozási képességgel rendelkeznek, saját operációs rendszert futtatnak és komplex műveletek végrehajtására képesek. Ide tartoznak a számítógépek, okostelefonok és intelligens IoT eszközök. A passzív végponti eszközök elsősorban adatgyűjtési vagy továbbítási funkciókat látnak el, korlátozott feldolgozási kapacitással rendelkeznek, mint például az egyszerű szenzorok vagy RFID tagek.

Hogyan befolyásolják a végponti eszközök a hálózat teljesítményét?

A végponti eszközök jelentősen befolyásolják a hálózat teljesítményét a forgalom generálásán, protokoll használaton és erőforrás-fogyasztáson keresztül. Nagy számú eszköz egyidejű használata bandwidth szűkületeket okozhat, míg a rosszul konfigurált eszközök broadcast storm-okat vagy collision-öket generálhatnak. A Quality of Service (QoS) implementáció és proper network design segít optimalizálni a teljesítményt.

Milyen biztonsági kockázatokat jelentenek a végponti eszközök?

A végponti eszközök többféle biztonsági kockázatot jelentenek: malware fertőzés vektorok lehetnek, lateral movement támadások kiindulópontjai, vagy DDoS botnet részévé válhatnak. Az IoT eszközök gyakran gyenge biztonsági beállításokkal rendelkeznek, míg a BYOD eszközök kívül esnek a vállalati biztonsági politikákon. A comprehensive endpoint security strategy alkalmazása kritikus fontosságú.

Hogyan készüljünk fel az IoT eszközök növekvő számára?

Az IoT eszközök növekvő számára való felkészülés magában foglalja a network capacity planning-ot, security policy frissítéseket és device management rendszerek implementálását. A network segmentation kritikus fontosságú az IoT eszközök elkülönítésére. Az automated device discovery és inventory management eszközök segítenek a nagy számú eszköz kezelésében. A scalable architecture tervezése biztosítja a jövőbeli növekedés kezelését.

Mik a legfontosabb szempontok a végponti eszközök kiválasztásánál?

A végponti eszközök kiválasztásánál figyelembe kell venni a kompatibilitást, teljesítménykövetelményeket, biztonsági funkciókat, költséghatékonyságot és jövőbeli bővíthetőséget. A vendor support és update policy kritikus fontosságú a hosszú távú működés szempontjából. Az interoperability és standard compliance biztosítja a zökkenőmentes integrációt. A Total Cost of Ownership (TCO) elemzés segít a gazdasági döntéshozatalban.

Hogyan lehet hatékonyan monitorozni a végponti eszközöket?

A hatékony monitorozás magában foglalja a centralized monitoring rendszerek használatát, automated alerting mechanizmusokat és proactive health checking-et. Az SNMP, WMI és modern API-k lehetővé teszik a részletes telemetria gyűjtést. A machine learning alapú anomaly detection segít a szokatlan viselkedési minták azonosításában. A dashboard-ok és reporting eszközök vizuális betekintést nyújtanak az eszközök állapotába és teljesítményébe.