A digitális világban minden nap milliók válnak áldozattá olyan láthatatlan támadóknak, amelyek számítógépünkben bujkálva lopják adatainkat, károsítják rendszerünket vagy akár teljes kontrollt szereznek eszközeink felett. Ez a jelenség nem csupán technikai probléma, hanem személyes biztonságunk és magánéletünk védelmének alapvető kérdése.

A malware (malicious software) olyan rosszindulatú szoftverek összefoglaló neve, amelyeket kifejezetten arra terveztek, hogy kárt okozzanak számítógépes rendszerekben, adatokat lopjanak vagy jogosulatlan hozzáférést biztosítsanak támadók számára. Ezek a programok különböző formákban és módszerekkel működnek – vírusoktól kezdve a zsarolóvírusokon át a kémszoftverekig -, mindegyik saját céllal és támadási stratégiával.

Az elkövetkező sorokban mélyrehatóan megismerheted a malware világának minden aspektusát: hogyan működnek ezek a fenyegetések, milyen típusaik léteznek, hogyan kerülnek a rendszerekbe, és legfontosabbként – hogyan védekezhetünk ellenük hatékonyan. Gyakorlati tanácsokat, konkrét védekezési stratégiákat és naprakész információkat kapsz, amelyek segítségével biztonságban tarthatod digitális életeded.

Mi a malware és hogyan működik?

A malware kifejezés a "malicious" (rosszindulatú) és "software" (szoftver) szavak összekapcsolásából született. Ezek olyan programok, amelyeket kifejezetten károkozási célból fejlesztenek ki. A modern malware-ek rendkívül kifinomultak, gyakran kombinálják a különböző támadási technikákat.

A rosszindulatú szoftverek működési mechanizmusa általában három fő szakaszra bontható. Az első a behatolás, amikor a malware valamilyen módon bejut a célrendszerbe – legyen az e-mail melléklet, fertőzött weboldal vagy USB eszköz. A második szakasz a telepítés és elrejtőzés, amikor a program telepíti magát és megpróbál láthatatlanná válni a felhasználó és a biztonsági szoftverek előtt. A harmadik szakasz a károkozás vagy adatgyűjtés, amikor a malware végrehajtja valódi célját.

A legveszélyesebb tulajdonságuk a polimorfizmus, vagyis az a képességük, hogy folyamatosan változtatják kódjukat, ezáltal kijátszva a hagyományos vírusirtó programokat. Modern példák erre a Emotet és TrickBot malware családok, amelyek moduláris felépítésüknek köszönhetően képesek új funkciókat letölteni és telepíteni magukon.

Milyen típusú malware-ek léteznek?

Vírusok és férgek

A vírusok olyan programok, amelyek más fájlokhoz csatolva terjednek és szaporodnak. Működésükhöz szükséges a gazdafájl futtatása, ekkor aktiválódnak és kezdik meg káros tevékenységüket. A Melissa vírus 1999-ben világszerte több millió számítógépet fertőzött meg e-mail útján terjedve.

A férgek ezzel szemben önállóan képesek terjedni hálózatokon keresztül, nem igényelnek gazdafájlt. A WannaCry zsarolóvírus 2017-ben több mint 300,000 számítógépet fertőzött meg világszerte, kihasználva a Windows operációs rendszer egy biztonsági rését.

Trójai programok

A trójai programok hasznos szoftvernek álcázzák magukat, de valójában káros funkciókat rejtenek. Nevüket a trójai faló legendájáról kapták. Ezek nem szaporodnak önállóan, de rendkívül veszélyesek lehetnek.

Típusaik közé tartoznak a backdoor trójaiak, amelyek titkos hozzáférési pontot hoznak létre a rendszerben, valamint a banking trójaiak, mint például a Zeus, amely bankszámlák adatait lopja el.

Zsarolóvírusok (Ransomware)

A ransomware az egyik legpusztítóbb malware típus, amely titkosítja a felhasználó fájljait, majd váltságdíjat követel a visszaállításért. A CryptoLocker 2013-ban jelentette az első nagy hullámat, azóta pedig számtalan változat jelent meg.

"A zsarolóvírusok nem csupán egyéni felhasználókat veszélyeztetnek, hanem teljes vállalatokat és közintézményeket is megbéníthatnak egyetlen fertőzéssel."

Hogyan terjed a malware?

E-mail alapú terjedés

Az e-mail továbbra is az egyik leggyakoribb fertőzési útvonal. A phishing e-mailek hamis feladókat utánozva próbálják rávenni a felhasználókat, hogy megnyissanak egy mellékletet vagy kattintsanak egy linkre.

A spear phishing még célzottabb támadás, ahol a kiberbűnözők személyre szabott üzeneteket küldenek, gyakran közösségi médiából vagy más forrásokból gyűjtött információk alapján. Ezek az üzenetek rendkívül meggyőzőek lehetnek.

Webalapú fertőzések

A drive-by download támadások során a felhasználók tudtuk nélkül töltődnek le rosszindulatú programok, csupán egy fertőzött weboldal meglátogatásával. Az exploit kit-ek automatizálják ezt a folyamatot, kihasználva a böngészők és bővítmények biztonsági réseit.

A watering hole támadások során a támadók olyan weboldalakat fertőznek meg, amelyeket a célcsoport tagjai gyakran látogatnak. Például egy adott iparág szakmai oldalait kompromittálva.

Fizikai hordozók

Az USB-alapú fertőzések még mindig jelentős veszélyt jelentenek. A Stuxnet malware részben USB eszközökön keresztül terjedt, és iráni nukleáris létesítményeket célzott meg.

Hogyan ismerjük fel a malware fertőzést?

Teljesítményproblémák

A fertőzött rendszerek gyakran lassabbá válnak, mivel a malware erőforrásokat fogyaszt a háttérben. A CPU használat hirtelen megnövekedése, különösen üresjáratban, gyanús lehet.

Az internetforgalom szokatlan növekedése szintén jelezheti, hogy a rendszer adatokat küld ki jogosulatlanul. A hálózati monitorozás segíthet ezek észlelésében.

Szokatlan viselkedések

A rendszer váratlan újraindulásai, programok önálló bezáródása vagy új, ismeretlen programok megjelenése mind fertőzésre utalhatnak. A böngésző viselkedésének megváltozása, például új kezdőlap vagy keresőmotor beállítása gyakori tünet.

"A legkorábbi tünetek felismerése kulcsfontosságú a károk minimalizálásában – egy gyors reakció megmentheti az összes adatot."

Védekezési stratégiák és eszközök

Megelőzés

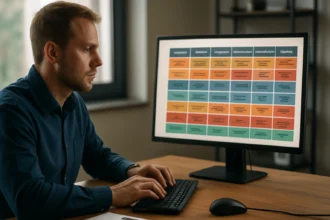

| Védekezési réteg | Eszközök és módszerek | Hatékonyság |

|---|---|---|

| Hálózati szint | Firewall, IDS/IPS | 85-90% |

| Végpont védelem | Antivirus, EDR | 90-95% |

| Felhasználói oktatás | Tudatosság programok | 70-80% |

| Rendszerfrissítések | Patch management | 95-98% |

A többrétegű védelem (defense in depth) elvének alkalmazása elengedhetetlen. Ez azt jelenti, hogy nem egyetlen biztonsági eszközre támaszkodunk, hanem több független védelmi vonalat építünk ki.

A rendszerfrissítések telepítése kritikus fontosságú, mivel a legtöbb malware ismert biztonsági réseket használ ki. A Microsoft Patch Tuesday minden hónap második keddjén jelent meg biztonsági frissítéseket.

Modern védekezési technológiák

A mesterséges intelligencia alapú védekezés forradalmasította a malware elleni harcot. Az Cylance CylancePROTECT és hasonló megoldások gépi tanulást használnak az ismeretlen fenyegetések azonosítására.

A sandbox technológia lehetővé teszi a gyanús fájlok izolált környezetben történő futtatását és elemzését. A Cuckoo Sandbox nyílt forráskódú megoldás erre a célra.

"A modern védekezés nem csupán a támadások blokkolásáról szól, hanem azok előrejelzéséről és a károk minimalizálásáról is."

Vállalati környezet védelme

Endpoint Detection and Response (EDR)

Az EDR megoldások folyamatos monitorozást biztosítanak a végpontokban, képesek valós időben észlelni és reagálni a fenyegetésekre. A CrowdStrike Falcon és SentinelOne piacvezető megoldások ezen a területen.

Az XDR (Extended Detection and Response) még tovább megy, integrálva a különböző biztonsági eszközök adatait egy központi platformon. Ez lehetővé teszi a komplex támadási láncok teljes körű láthatóságát.

Zero Trust architektúra

A Zero Trust modell alapelve, hogy semmiben sem bízunk meg alapértelmezetten, minden hozzáférést ellenőrizni kell. Ez különösen hatékony a lateral movement típusú támadások ellen, ahol a malware a hálózaton belül próbál terjedni.

A mikro-szegmentálás segítségével a hálózatot kis részekre bontjuk, korlátozva a potenciális károk terjedését. A Cisco ACI és VMware NSX technológiák támogatják ezt a megközelítést.

Incidenskezelés és helyreállítás

Azonnali lépések fertőzés esetén

A fertőzés észlelése után az első lépés a hálózati kapcsolat megszakítása, hogy megakadályozzuk a további adatvesztést vagy terjedést. Azonban ez előtt érdemes gyorsan dokumentálni a rendszer állapotát forensic célokra.

A memória dump készítése segíthet a későbbi elemzésben, mivel sok malware csak a memóriában fut, és nem hagy nyomot a merevlemezen. A Volatility Framework kiváló eszköz a memória elemzésére.

Helyreállítási folyamat

| Lépés | Tevékenység | Időtartam |

|---|---|---|

| 1. | Izolálás és értékelés | 1-2 óra |

| 2. | Malware eltávolítás | 2-4 óra |

| 3. | Rendszer tisztítás | 4-8 óra |

| 4. | Adatok helyreállítása | 8-24 óra |

| 5. | Monitoring és ellenőrzés | 1-2 hét |

A backup stratégia kritikus fontosságú a helyreállításban. A 3-2-1 szabály szerint legalább 3 másolatot kell készíteni az adatokról, 2 különböző médiumon, ebből 1-et offline tárolni.

"A legjobb helyreállítási terv az, amelyet soha nem kell használni – a megelőzés mindig hatékonyabb, mint a reagálás."

Jövőbeli trendek és kihívások

AI-alapú támadások

A mesterséges intelligencia nemcsak a védekezésben, hanem a támadásokban is egyre nagyobb szerepet játszik. Az adversarial AI képes olyan malware-eket generálni, amelyek kifejezetten a gépi tanulás alapú védekezési rendszerek kijátszására specializálódtak.

A deepfake technológia új dimenziókat nyit a social engineering támadásokban, lehetővé téve rendkívül meggyőző hamis videók és hangfelvételek készítését.

IoT és mobil fenyegetések

Az Internet of Things eszközök robbanásszerű elterjedése új támadási felületeket teremt. A Mirai botnet 2016-ban mutatta meg, milyen pusztító lehet az IoT eszközök tömeges kompromittálása.

A mobil malware területén a banking trójaiak egyre kifinomultabbá válnak, képesek kijátszani a kétfaktoros hitelesítést is. Az Anubis és Cerberus malware családok jó példák erre.

Felhasználói tudatosság és oktatás

Közösségi médiás kockázatok

A közösségi média platformok gazdag információforrást jelentenek a támadók számára. A OSINT (Open Source Intelligence) technikák segítségével személyes adatokat gyűjthetnek, amelyeket később célzott támadásokhoz használhatnak fel.

A clickjacking és likejacking támadások során a felhasználók tudtuk nélkül kattintanak rosszindulatú linkekre vagy osztanak meg káros tartalmat.

Biztonságos online szokások kialakítása

A jelszóhigiénia alapvető fontosságú. A jelszókezelő alkalmazások, mint például a 1Password vagy Bitwarden, segítenek egyedi, erős jelszavak generálásában és tárolásában minden szolgáltatáshoz.

A kétfaktoros hitelesítés (2FA) bekapcsolása jelentősen növeli a fiókok biztonságát. Az authenticator alkalmazások biztonságosabbak, mint az SMS-alapú megoldások.

"A biztonság nem technológiai kérdés, hanem emberi viselkedés – a legjobb védekezés a tudatos és felelős internethasználat."

Jogi és etikai megfontolások

Adatvédelmi szabályozások

A GDPR (General Data Protection Regulation) és hasonló jogszabályok szigorú követelményeket támasztanak a személyes adatok védelmével kapcsolatban. A malware támadások gyakran sértik ezeket a szabályokat, jelentős bírságokat vonva maguk után.

A breach notification kötelezettségek szerint 72 órán belül jelenteni kell az adatvédelmi incidenseket a felügyeleti hatóságoknak. Ez gyors és hatékony incidenskezelési folyamatokat igényel.

Kiberbűnözés és nyomozás

A digital forensics területe egyre fontosabbá válik a malware támadások kivizsgálásában. A chain of custody fenntartása kritikus a büntetőeljárásokban felhasználható bizonyítékok gyűjtésében.

A nemzetközi együttműködés elengedhetetlen a határokon átnyúló kiberbűnözés elleni harcban. Az Europol és Interpol aktív szerepet játszik a malware műveletek felszámolásában.

"A malware elleni harc nemcsak technikai, hanem jogi és társadalmi kihívás is – csak összehangolt erőfeszítésekkel lehet eredményes."

Iparági specifikus védekezés

Egészségügy

A healthcare szektor különösen vonzó célpont a kiberbűnözők számára a kritikus adatok és szolgáltatások miatt. A HIPAA szabályozások szigorú adatvédelmi követelményeket írnak elő.

A medical device security egyre nagyobb kihívást jelent, mivel sok eszköz nem volt tervezve hálózati környezetre. A pacemaker és insulin pump hackingek mutatják a fizikai veszélyeket is.

Pénzügyi szektor

A bankok és pénzügyi intézmények fejlett védekezési rendszereket alkalmaznak, beleértve a fraud detection algoritmusokat és transaction monitoring megoldásokat.

A PCI DSS szabványok betartása kötelező a kártyaadatok kezelésénél. A tokenization és encryption technológiák védik az érzékeny pénzügyi információkat.

Milyen gyakran frissítsem a vírusirtó programomat?

A vírusirtó programot naponta frissíteni kell, mivel óránként jelennek meg új malware változatok. A legtöbb modern megoldás automatikus frissítést kínál, amelyet érdemes bekapcsolni. A vírusdefiníciók mellett a program motorját is rendszeresen frissíteni kell.

Biztonságos-e a cracked szoftverek használata?

A cracked vagy törött szoftverek használata rendkívül veszélyes, mivel gyakran tartalmaznak malware-t. Ezek a programok megkerülik a biztonsági mechanizmusokat, és gyakran backdoor-okat telepítenek. Mindig legális forrásokból szerezzünk be szoftvereket.

Mit tegyek, ha zsarolóvírus fertőzte meg a gépem?

Soha ne fizessük ki a váltságdíjat, mert nincs garancia a fájlok visszaállítására. Azonnal szakítsuk meg a hálózati kapcsolatot, és keressünk szakmai segítséget. Néhány zsarolóvírushoz léteznek ingyenes dekripciós eszközök a No More Ransom projekt keretében.

Hogyan védhetem meg a mobiltelefonomat malware-től?

Csak hivatalos alkalmazásboltokból töltsünk le programokat, tartsuk naprakészen az operációs rendszert, és telepítsünk megbízható mobil biztonsági alkalmazást. Kerüljük az ismeretlen forrásokból származó APK fájlok telepítését Android esetén.

Elég-e csak vírusirtó program a védelemhez?

A vírusirtó program csak egy eleme a többrétegű védelemnek. Szükséges még firewall, rendszeres frissítések, biztonsági tudatosság és adatok biztonsági mentése is. A modern fenyegetések ellen komplex megközelítés szükséges.

Mi a különbség a vírus és a malware között?

A vírus a malware egyik típusa, amely más fájlokhoz csatolva terjed. A malware (rosszindulatú szoftver) gyűjtőfogalom, amely magában foglalja a vírusokat, férgeket, trójai programokat, zsarolóvírusokat és egyéb káros programokat.