A kibertámadások egyre kifinomultabbá válnak, és a hagyományos védelmi mechanizmusok gyakran nem elegendőek a fejlett fenyegetések észlelésére. Ekkor lép színre egy innovatív megközelítés, amely a támadókat saját fegyverükkel veri vissza.

A mézesbödön hálózat olyan speciálisan kialakított IT infrastruktúra, amely látszólag valódi rendszereket és szolgáltatásokat tartalmaz, valójában azonban csapdaként működik a behatolók számára. Ez a technológia lehetővé teszi a biztonsági szakemberek számára, hogy valós környezetben tanulmányozzák a támadási módszereket, miközben értékes információkat gyűjtenek a fenyegetések természetéről.

Ebben az átfogó elemzésben megismerheted a mézesbödön hálózatok működési elveit, típusait és gyakorlati alkalmazásait. Betekintést nyerhetsz a tervezési szempontokba, a jogi kérdésekbe, valamint a jövőbeli fejlesztési irányokba, hogy teljes képet kapj erről a forradalmi biztonsági technológiáról.

Mi a mézesbödön hálózat és hogyan működik?

A mézesbödön hálózat (honeynet) egy komplex biztonsági eszköz, amely több mézpot (honeypot) tartalmaz egy elkülönített hálózati környezetben. A rendszer alapvető célja a támadók csábítása és tevékenységük monitorozása kontrollált körülmények között.

Az architektúra három fő komponensből áll: a mézpotokból, a hálózati infrastruktúrából és a megfigyelő rendszerekből. A mézpotok szimulálják a valódi szervereket, adatbázisokat és alkalmazásokat, míg a hálózati réteg biztosítja a realisztikus környezetet. A monitoring eszközök pedig minden aktivitást rögzítenek és elemeznek.

A működés során a támadók a látszólag sebezhető rendszereket célozzák meg, nem tudván, hogy minden lépésüket figyelik. Ez lehetővé teszi a biztonsági csapatok számára, hogy valós időben tanulmányozzák a támadási technikákat és fejlesszék védelmi stratégiáikat.

"A mézesbödön hálózat olyan, mint egy digitális színház, ahol a támadók a főszereplők, mi pedig a nézők vagyunk, akik minden mozdulatukat tanulmányozzuk."

Milyen típusai léteznek a mézesbödön hálózatoknak?

Interakciós szint alapján történő osztályozás

A mézesbödön hálózatok komplexitás szerint három fő kategóriába sorolhatók. Az alacsony interakciós honeynetek egyszerű szolgáltatásokat szimulálnak, minimális erőforrásigénnyel. Ezek általában alapvető hálózati protokollokat utánoznak, mint a HTTP, FTP vagy SSH.

A közepes interakciós rendszerek már összetettebb működést biztosítanak, részleges operációs rendszer funkcionalitással. Lehetővé teszik a támadók számára bizonyos parancsok végrehajtását, miközben szigorúan kontrollált környezetben tartják őket.

A magas interakciós honeynetek teljes értékű operációs rendszereket futtatnak virtualizált környezetben. Ezek a legvalósághűbb élményt nyújtják a támadóknak, de egyben a legnagyobb kockázatot is jelentik a fenntartók számára.

Telepítési helyszín szerinti felosztás

Belső honeynetek:

- Vállalati hálózaton belül telepítve

- Belső fenyegetések észlelésére optimalizálva

- Privilegizált hozzáférések monitorozása

- Adatkiszívás észlelése

Külső honeynetek:

- Internetről közvetlenül elérhető

- Külső támadások gyűjtésére szolgál

- Új malware minták azonosítása

- Globális fenyegetési trendek elemzése

Hibrid megoldások:

- Belső és külső elemek kombinációja

- Átfogó látképet nyújt a fenyegetésekről

- Komplex támadási láncok követése

Hogyan tervezünk és implementálunk egy mézesbödön hálózatot?

Tervezési alapelvek és architektúra

A sikeres honeynet kialakítása alapos tervezést igényel. Az első lépés a célok egyértelmű meghatározása: kutatási célú adatgyűjtés, incidensválasz támogatása vagy oktatási felhasználás. Ezek a célok határozzák meg a rendszer komplexitását és erőforrásigényét.

A hálózati topológia megtervezésekor fontos szempont az elkülönítés biztosítása. A honeynet nem befolyásolhatja a valódi hálózati forgalmat, ugyanakkor elég vonzónak kell lennie a támadók számára. Ez gyakran DMZ (demilitarizált zóna) kialakítását jelenti speciális tűzfalszabályokkal.

A monitoring infrastruktúra kritikus szerepet játszik. Minden hálózati forgalmat, rendszereseményt és fájlmódosítást rögzíteni kell. Ez magában foglalja a csomagszintű hálózati elemzést, rendszernapló gyűjtést és viselkedésalapú anomáliadetektálást.

Technikai implementáció lépései

| Fázis | Tevékenység | Időtartam | Erőforrásigény |

|---|---|---|---|

| 1. Tervezés | Célok, topológia, eszközök | 2-4 hét | Magas |

| 2. Infrastruktúra | Hálózat, szerverek telepítése | 1-2 hét | Közepes |

| 3. Konfiguráció | Mézpotok, monitoring beállítása | 1-3 hét | Magas |

| 4. Tesztelés | Funkcionális és biztonsági tesztek | 1 hét | Közepes |

| 5. Élesítés | Monitoring, finomhangolás | Folyamatos | Alacsony |

A virtualizációs technológiák kulcsszerepet játszanak a modern honeynetek implementációjában. A VMware, Hyper-V vagy KVM platformok lehetővé teszik több operációs rendszer egyidejű futtatását izolált környezetben. Ez nemcsak költséghatékony megoldást jelent, hanem gyors helyreállítást is biztosít kompromittálódás esetén.

Biztonsági megfontolások

A honeynet üzemeltetése során kritikus a kettős kontroll fenntartása. Egyrészt vonzónak kell lennie a támadók számára, másrészt meg kell akadályozni, hogy a rendszer kiindulópontként szolgáljon további támadásokhoz. Ez speciális tűzfalszabályokat és forgalomszűrést igényel.

A snapshottechnológia alkalmazása lehetővé teszi a rendszer gyors visszaállítását tiszta állapotra. Ez különösen fontos magas interakciós honeyneteknél, ahol a támadók jelentős módosításokat végezhetnek a rendszerben.

"A honeynet tervezése során az a cél, hogy olyan csapdát állítsunk, amelybe a támadók szívesen beleesnek, de amiből soha nem tudnak kijutni anélkül, hogy minden lépésüket dokumentálnánk."

Mire használhatók a mézesbödön hálózatok a gyakorlatban?

Fenyegetésfelderítés és incidensválasz

A honeynetek elsődleges alkalmazási területe a fenyegetésfelderítés (threat intelligence). A rendszerek valós időben gyűjtik az információkat a legújabb támadási módszerekről, malware variánsokról és támadói taktikákról. Ezek az adatok felbecsülhetetlen értékűek a proaktív védelmi stratégiák kialakításában.

Az incidensválasz támogatásában a honeynetek lehetővé teszik a támadások részletes rekonstrukcióját. A teljes támadási lánc nyomon követhető, a használt eszközöktől kezdve a célzott adatokig. Ez segít megérteni a támadás természetét és hatékony ellenintézkedések kidolgozásában.

A korai riasztási rendszerként működő honeynetek képesek új fenyegetések azonosítására, mielőtt azok a valódi rendszereket érintenék. Ez különösen értékes zero-day exploitok és fejlett perzisztens fenyegetések (APT) esetében.

Kutatási és oktatási célok

Kutatási alkalmazások:

- Malware viselkedés elemzése

- Új támadási technikák dokumentálása

- Automatizált támadások mintázatainak feltérképezése

- Botnet kommunikációs protokollok vizsgálata

Oktatási felhasználás:

- Gyakorlati kiberbiztonság oktatás

- Penetrációs tesztelési gyakorlatok

- Incidenskezelési szimulációk

- Forensic elemzési készségek fejlesztése

A honeynetek kiváló tanulási környezetet biztosítanak biztonsági szakemberek számára. A valós támadások megfigyelése és elemzése felbecsülhetetlen tapasztalatot nyújt, amely könyvekből vagy elméleti kurzusokból nem szerezhető meg.

Jogi és etikai megfontolások

A honeynet üzemeltetése során számos jogi kérdés merül fel. A támadók tevékenységének rögzítése és tárolása adatvédelmi vonatkozásokat vet fel, különösen az európai GDPR szabályozás kontextusában. Fontos tisztázni a joghatóságot és a megfelelő jogi kereteket.

Az etikai szempontok között szerepel a "csábítás" kérdése. A honeynetek célja nem az ártatlan felhasználók megtévesztése, hanem a már amúgy is rosszindulatú tevékenységet folytató támadók csapdába csalása. Ez megköveteli a rendszerek gondos kialakítását és pozicionálását.

"A honeynet etikai használata során mindig szem előtt kell tartanunk, hogy célunk a védelem, nem a provokáció."

Milyen kihívásokkal kell szembenézni a mézesbödön hálózatok üzemeltetésekor?

Technikai kihívások és korlátok

A honeynetek üzemeltetése során az egyik legnagyobb kihívás a realisztikusság fenntartása. A tapasztalt támadók képesek felismerni a mesterséges környezeteket, ezért folyamatos finomhangolásra van szükség. Ez magában foglalja a forgalmi minták szimulálását, valósághű adatok elhelyezését és hiteles szolgáltatások konfigurálását.

A skálázhatóság másik kritikus szempont. Ahogy nő a honeynet mérete és komplexitása, úgy növekszik az adminisztratív terhek és az erőforrásigény is. A nagy volumenű adatok kezelése és elemzése speciális eszközöket és szakértelmet igényel.

A hamis pozitív riasztások minimalizálása állandó kihívást jelent. A rendszernek képesnek kell lennie megkülönböztetni a valódi támadásokat a legitim, de szokatlan aktivitásoktól. Ez fejlett analitikai algoritmusokat és gépi tanulási módszereket igényel.

Menedzsment és erőforrás kérdések

| Kihívás | Hatás | Megoldási stratégia |

|---|---|---|

| Magas üzemeltetési költség | Költségvetési nyomás | Automatizáció, felhő megoldások |

| Szakértői hiány | Hatékonyság csökkenés | Képzés, külső szolgáltatók |

| Jogi komplexitás | Megfelelőségi kockázatok | Jogi tanácsadás, szabályzatok |

| Adatkezelési terhek | Teljesítmény problémák | Big data eszközök, AI |

A személyzeti követelmények jelentős kihívást jelentenek. A honeynetek üzemeltetése speciális tudást igényel a hálózati biztonsági, rendszeradminisztrációs és incidenskezelési területeken. A 24/7 monitoring biztosítása további humánerőforrás igényt jelent.

Fejlődési irányok és jövőbeli trendek

A mesterséges intelligencia integrációja forradalmasítja a honeynetek működését. A gépi tanulási algoritmusok képesek automatikusan felismerni és osztályozni a támadási mintázatokat, jelentősen csökkentve a manuális elemzési munkát. A prediktív analitika lehetővé teszi a jövőbeli támadások előrejelzését is.

A felhőalapú honeynetek egyre népszerűbbé válnak a skálázhatóság és költséghatékonyság miatt. A konténerizációs technológiák (Docker, Kubernetes) lehetővé teszik a gyors telepítést és dinamikus erőforrás-allokációt. Ez különösen hasznos rövid távú kutatási projektekhez vagy eseményvezérelt monitoringhoz.

Az IoT és ipari rendszerek növekvő jelenléte új típusú honeynetek fejlesztését igényli. Ezek a specializált rendszerek képesek szimulálni az ipari vezérlőrendszereket (SCADA), okos otthon eszközöket és egyéb csatlakoztatott berendezéseket.

"A jövő honeyneteinek intelligensnek, adaptívnak és önállóan tanulónak kell lenniük, hogy lépést tartsanak a folyamatosan fejlődő kiberfenyegetésekkel."

Hogyan integrálhatók a mézesbödön hálózatok a teljes biztonsági stratégiába?

Kapcsolódás más biztonsági eszközökhöz

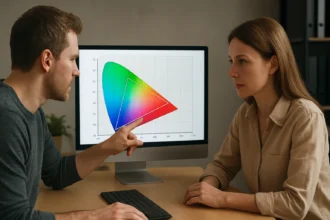

A modern honeynetek nem elszigetelt rendszerek, hanem a teljes biztonsági ökoszisztéma integráns részei. A SIEM (Security Information and Event Management) rendszerekkel való kapcsolat lehetővé teszi a honeynetből származó adatok korrelációját más biztonsági eseményekkel. Ez átfogó képet ad a szervezet biztonsági helyzetéről.

A threat intelligence platformokkal való integráció révén a honeynetek által gyűjtött adatok automatikusan beépülhetnek a szervezet fenyegetés-adatbázisába. Ez valós időben frissíti a védelmi mechanizmusokat új támadási indikátorokkal (IoC – Indicators of Compromise).

A SOC (Security Operations Center) munkafolyamataiban a honeynetek proaktív riasztási forrásként szolgálnak. A dedikált analitikusok a honeynet adatok alapján finomhangolhatják a detektálási szabályokat és fejleszthetik az incidensválasz eljárásokat.

Költség-haszon elemzés és ROI

A honeynet befektetés megtérülésének számításakor több tényezőt kell figyelembe venni. A közvetlen költségek közé tartoznak a hardver, szoftver, személyzet és üzemeltetési kiadások. Ezekkel szemben állnak a hasznok: korai fenyegetésészlelés, csökkent incidenskezelési költségek és javított biztonsági helyzet.

A közvetett hasznok gyakran meghaladják a közvetlen költségmegtakarításokat. Ide tartozik a biztonsági csapat tudásának fejlődése, a szabályozói megfelelőség javulása és a szervezeti hírnév védelme. Egy sikeres támadás megelőzése gyakran többszörösen megtéríti a honeynet befektetést.

A mérhető mutatók között szerepel a detektált fenyegetések száma, az incidensválasz idő csökkenése és a hamis pozitív riasztások arányának javulása. Ezek konkrét számokkal alátámasztják a honeynet értékét.

"A honeynet befektetés nem csak technológiai fejlesztés, hanem stratégiai biztonsági képesség építése, amely hosszú távon védi a szervezet értékeit."

Milyen eszközök és technológiák támogatják a mézesbödön hálózatok működését?

Nyílt forráskódú megoldások

A nyílt forráskódú honeynet eszközök széles választéka áll rendelkezésre különböző igényekre. A Honeyd egy népszerű alacsony interakciós platform, amely képes több ezer virtuális gazdagép szimulálására egyetlen fizikai gépen. Konfigurálható különböző operációs rendszerek és szolgáltatások utánzására.

A Dionaea egy fejlett malware gyűjtő honeynet, amely különösen hatékony a hálózati férgek és botnet kommunikáció elemzésében. Python alapú architektúrája lehetővé teszi a könnyű bővíthetőséget és testreszabást. Támogatja a leggyakoribb protokollokat, mint az SMB, HTTP, FTP és SIP.

A Cowrie SSH és Telnet honeypot kiváló eszköz a brute force támadások és a támadói parancsok elemzésére. Részletes naplózást biztosít minden interakcióról, beleértve a letöltött fájlokat és a végrehajtott parancsokat. A modern verzió Docker konténerekben is futtatható.

Kereskedelmi platformok és szolgáltatások

Illusive Networks: Fejlett deception technológiát kínál, amely a teljes hálózatban telepít csapdákat. A platform automatikusan generál hamis hitelesítő adatokat és hálózati útvonalakat, amelyek a támadókat a honeypotok felé terelik.

Attivo Networks: ThreatDefend platformja aktív védelmet biztosít deception technológia segítségével. A rendszer valós időben adaptálódik a hálózati változásokhoz és automatikusan telepít új csapdákat a kritikus eszközök köré.

Guardicore Centra: Mikro-szegmentációs megközelítést alkalmaz, amely lehetővé teszi a honeypotok stratégiai elhelyezését a hálózat különböző szegmenseiben. Ez növeli a detektálási valószínűséget és csökkenti a támadások terjedési sebességét.

Felhőalapú honeynet szolgáltatások

A felhőalapú megoldások rugalmasságot és skálázhatóságot biztosítanak. Az AWS, Azure és Google Cloud Platform mind kínál eszközöket honeynetek gyors telepítéséhez. A konténerizációs technológiák lehetővé teszik a dinamikus erőforrás-allokációt és a költségoptimalizálást.

A Kubernetes alapú honeynetek automatikus skálázást és magas rendelkezésre állást biztosítanak. A mikroszolgáltatás architektúra lehetővé teszi az egyes komponensek független fejlesztését és üzemeltetését. Ez különösen hasznos nagy volumenű kutatási projektekhez.

"A modern honeynet eszközök kombinációja lehetővé teszi olyan védelmi rendszerek építését, amelyek egyszerre rugalmasak, skálázhatók és költséghatékonyak."

Hogyan értékeljük a mézesbödön hálózatok hatékonyságát?

Teljesítménymutatók és metrikák

A honeynet hatékonyságának mérése többdimenziós megközelítést igényel. Az alapvető metrikák között szerepel a detektált támadások száma, a hamis pozitív riasztások aránya és a válaszidő. Ezek a mutatók azonban csak a felszínt kaparják meg a valódi értéknek.

A minőségi mutatók fontosabbak lehetnek a mennyiséginél. Ide tartozik az új támadási technikák felfedezésének gyakorisága, a zero-day exploitok észlelése és a hosszú távú APT kampányok feltárása. Egy egyedi malware minta felfedezése értékesebb lehet, mint száz ismert támadás detektálása.

A kontextuális elemzés figyelembe veszi a szervezet specifikus környezetét és fenyegetési modelljét. A pénzügyi szektor más típusú támadásoknak van kitéve, mint az egészségügyi vagy oktatási intézmények. A honeynet hatékonyságát ezen kontextus alapján kell értékelni.

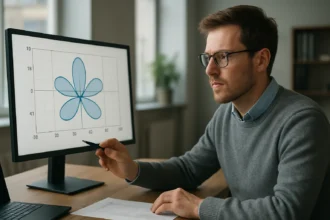

Adatelemzés és jelentéskészítés

A honeynetek által generált adatok mennyisége gyakran meghaladja a manuális elemzési kapacitásokat. A big data technológiák alkalmazása elengedhetetlen a hatékony adatfeldolgozáshoz. Az Elasticsearch, Logstash és Kibana (ELK) stack népszerű megoldás a valós idejű adatelemzéshez és vizualizációhoz.

A gépi tanulási algoritmusok képesek automatikusan felismerni a támadási mintázatokat és anomáliákat. Az unsupervised learning technikák különösen hasznosak új, ismeretlen támadási módszerek felfedezésében. A supervised learning pedig javíthatja a már ismert fenyegetések detektálásának pontosságát.

A jelentéskészítés testreszabott legyen a különböző célközönségek számára. A technikai személyzet részletes forensic elemzést igényel, míg a vezetőség összefoglaló riportokat és kockázati értékeléseket vár. Az automatizált jelentésgenerálás időt takarít meg és biztosítja a konzisztenciát.

Folyamatos fejlesztés és optimalizálás

| Fejlesztési terület | Cél | Módszer | Gyakoriság |

|---|---|---|---|

| Detektálási pontosság | Hamis pozitívok csökkentése | Algoritmus finomhangolás | Havi |

| Válaszidő javítása | Gyorsabb reagálás | Automatizáció bővítése | Negyedéves |

| Lefedettség növelése | Több támadástípus észlelése | Új honeypotok telepítése | Féléves |

| Integráció javítása | Jobb együttműködés más eszközökkel | API fejlesztés | Éves |

A honeynet optimalizálása iteratív folyamat, amely a tapasztalatok és az új fenyegetések alapján történik. A rendszeres felülvizsgálatok során értékelni kell a konfigurációkat, a detektálási szabályokat és az integráció hatékonyságát.

A threat landscape változásaihoz való alkalmazkodás kritikus. Az új támadási technikák megjelenése megköveteli a honeynetek frissítését és bővítését. A proaktív megközelítés jobb védelmet biztosít, mint a reaktív válaszok.

"A honeynet hatékonysága nem statikus érték, hanem dinamikusan változó mutatószám, amely a folyamatos fejlesztés és adaptáció eredménye."

Milyen szerepet játszanak a mézesbödön hálózatok a jövő kiberbiztonsági stratégiáiban?

Emerging technológiák integrációja

A kvantum-számítástechnika fejlődése új kihívásokat és lehetőségeket teremt a honeynetek számára. A kvantum-kriptográfia alkalmazása forradalmasíthatja a honeynet kommunikáció biztonságát, míg a kvantum-algoritmusok új lehetőségeket nyitnak a támadás-detektálásban és mintafelismerésben.

A 5G hálózatok elterjedése exponenciálisan növeli a csatlakoztatott eszközök számát és a hálózati forgalom volumenét. Ez új típusú honeynetek fejlesztését igényli, amelyek képesek kezelni a nagy sebességű, alacsony késleltetésű kommunikációt és az edge computing környezeteket.

A blockchain technológia alkalmazása növelheti a honeynet adatok integritását és nyomon követhetőségét. A decentralizált architektúra lehetővé teszi több szervezet közötti biztonságos adatmegosztást anélkül, hogy kompromittálnák a saját biztonsági információikat.

Mesterséges intelligencia és gépi tanulás

Az AI-driven honeynetek képesek önállóan adaptálódni az új fenyegetésekhez. A deep learning algoritmusok valós időben tanulnak a támadói viselkedésből és automatikusan módosítják a csapdák konfigurációját. Ez jelentősen csökkenti a manuális beavatkozás szükségességét.

A természetes nyelvfeldolgozás (NLP) technológiák lehetővé teszik a támadók kommunikációjának mélyebb elemzését. A chatbot-alapú honeypotok képesek interaktív párbeszédet folytatni a támadókkal, értékes információkat gyűjtve motivációikról és módszereikről.

A generatív AI modellek realisztikus hamis adatok és dokumentumok létrehozására használhatók. Ez növeli a honeynetek hitelességét és csökkenti annak valószínűségét, hogy a tapasztalt támadók felismerjék a csapdákat.

Kollaboratív védelmi ökoszisztémák

A jövő honeyneteinek együtt kell működniük globális fenyegetés-felderítő hálózatokban. A szövetségi honeynetek (federated honeynets) lehetővé teszik több szervezet közötti valós idejű információmegosztást, miközben megőrzik az egyedi biztonsági információk védelmét.

A közösségi alapú threat intelligence platformok demokratizálják a fenyegetés-információkat. A kisebb szervezetek is hozzáférhetnek nagyvállalati szintű biztonsági intelligenciához a közös honeynetek révén.

A szabványosítási erőfeszítések egységes keretrendszert teremtenek a honeynet adatok megosztásához. Az olyan kezdeményezések, mint a STIX/TAXII protokollok, lehetővé teszik a különböző platformok közötti zökkenőmentes integrációt.

"A jövő honeyneteinek nem csak detektálniuk kell a fenyegetéseket, hanem proaktívan meg is kell előzniük azokat a kollektív intelligencia és prediktív analitika segítségével."

Mik a mézesbödön hálózat fő komponensei?

A mézesbödön hálózat három alapvető komponensből áll: mézpotok (honeypots), hálózati infrastruktúra és monitoring rendszerek. A mézpotok szimulálják a valódi szolgáltatásokat és alkalmazásokat, a hálózati infrastruktúra biztosítja a realisztikus környezetet, míg a monitoring rendszerek minden aktivitást rögzítenek és elemeznek.

Milyen előnyöket nyújt a magas interakciós honeynet?

A magas interakciós honeynetek teljes operációs rendszer funkcionalitást biztosítanak, lehetővé téve a támadók számára komplex műveletek végrehajtását. Ez részletes betekintést nyújt a támadási technikákba, malware viselkedésbe és a támadók motivációiba. Azonban nagyobb erőforrásigénnyel és biztonsági kockázattal járnak.

Hogyan különböztethetők meg a valódi támadások a tesztelési forgalomtól?

A megkülönböztetés speciális szűrési és azonosítási technikákkal történik. Ezek közé tartoznak az IP címek whitelistje, időalapú szűrés, viselkedési minták elemzése és előre meghatározott tesztelési protokollok használata. A SIEM rendszerek korrelációs szabályai is segíthetnek a legitim tevékenységek kiszűrésében.

Milyen jogi következményei lehetnek a honeynet üzemeltetésének?

A honeynet üzemeltetése során figyelembe kell venni az adatvédelmi szabályozásokat (GDPR), a jurisdikciós kérdéseket és a bizonyítékgyűjtés jogi kereteit. Fontos a megfelelő jogi tanácsadás és dokumentáció, valamint a helyi törvények betartása. Egyes országokban speciális engedélyek szükségesek a monitoring tevékenységhez.

Mennyi idő alatt térül meg egy honeynet befektetés?

A megtérülési idő változó, de általában 6-18 hónap között mozog a szervezet méretétől és a biztonsági érettségétől függően. A közvetlen költségmegtakarítások mellett figyelembe kell venni a közvetett hasznokat is, mint a javított incidensválasz képesség, csökkent kockázat és növekvő biztonsági tudatosság.

Hogyan lehet biztosítani, hogy a honeynet ne váljon támadási kiindulóponttá?

A containment és isolation technikák alkalmazásával lehet megelőzni a honeynet misuse-t. Ide tartoznak a szigorú tűzfalszabályok, kimenő forgalom korlátozása, virtualizációs határok és monitoring. A honeynetek általában csak bejövő kapcsolatokat fogadnak, a kimenő kommunikáció pedig szűrt és naplózott.