A digitális világban való biztonságos navigálás egyre nagyobb kihívást jelent mindannyiunk számára. Minden nap hallunk adatlopásokról, kibertámadásokról és személyes információk illegális megszerzéséről. Ezek az események rámutatnak arra, hogy a hagyományos jelszavas védelem már nem elegendő korunk összetett fenyegetéseivel szemben.

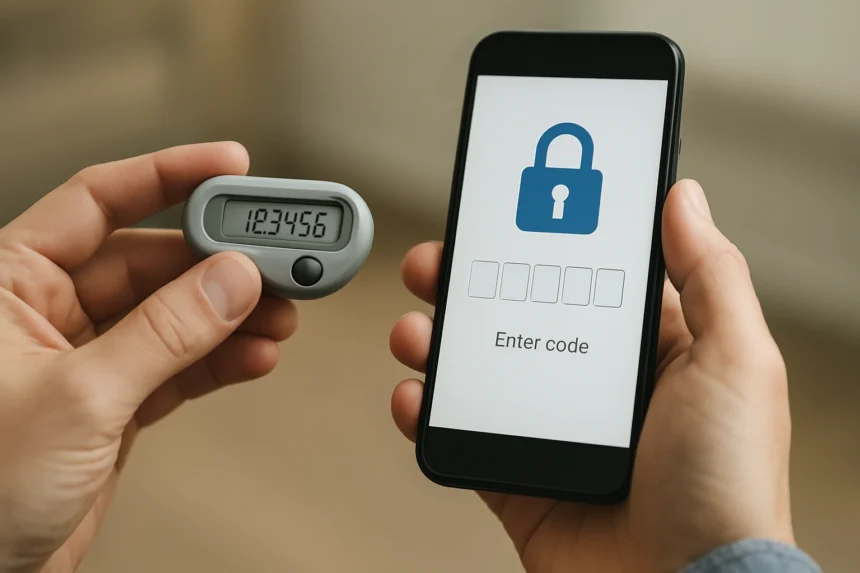

A biztonsági token és a kétfaktoros hitelesítés olyan védelmi mechanizmusok, amelyek többrétegű biztonságot nyújtanak digitális identitásunk számára. Ezek a technológiák nem csupán IT szakemberek számára relevánsak, hanem minden olyan személy számára fontosak, aki online szolgáltatásokat használ. A téma megértése különböző perspektívákból közelíthető meg: technikai, felhasználói és biztonsági szempontból egyaránt.

Az alábbi részletes áttekintésből megismerheted a biztonsági tokenek működési elveit, a kétfaktoros hitelesítés különböző típusait és gyakorlati alkalmazási lehetőségeit. Megtudhatod, hogyan választhatod ki a számodra legmegfelelőbb megoldást, milyen előnyökkel és hátrányokkal járnak ezek a technológiák, valamint hogyan implementálhatod őket saját digitális környezetedben.

A biztonsági token alapvető definíciója

A biztonsági token egy fizikai vagy virtuális eszköz, amely egyedi azonosítási adatokat generál vagy tárol a felhasználó hitelesítése céljából. Ez a technológia a "valami, amit birtokolsz" hitelesítési faktor megvalósítását szolgálja, kiegészítve a hagyományos "valami, amit tudsz" faktort, amely általában egy jelszó.

A tokenek működési elve az időalapú vagy eseményalapú kódgenerálásra épül. Az időalapú tokenek (TOTP – Time-based One-Time Password) 30-60 másodpercenként új kódot állítanak elő, míg az eseményalapú tokenek (HOTP – HMAC-based One-Time Password) minden használat után új értéket generálnak.

Modern implementációkban a tokenek különféle formákban jelennek meg: fizikai kulcsfob eszközként, okostelefon alkalmazásként, USB kulcsként vagy akár biometrikus azonosítóként. Mindegyik típus ugyanazt a célt szolgálja: egy második, független hitelesítési réteg biztosítását.

"A biztonsági token nem csupán egy technológia, hanem a digitális biztonság alapköve, amely áthidalja a fizikai és virtuális világ közötti bizalmi szakadékot."

Kétfaktoros hitelesítés működési mechanizmusa

A kétfaktoros hitelesítés (2FA) olyan biztonsági folyamat, amely két különböző típusú hitelesítési faktort igényel a felhasználó azonosságának megerősítéséhez. Ez jelentősen növeli a biztonságot, mivel egy támadónak mindkét faktort meg kell szereznie a sikeres behatoláshoz.

A három fő hitelesítési faktor kategóriája:

- Tudás faktor: jelszó, PIN kód, biztonsági kérdések

- Birtoklás faktor: okostelefon, token, intelligens kártya

- Inherencia faktor: ujjlenyomat, írisz, hang, arc

A 2FA implementáció során a rendszer először a hagyományos bejelentkezési adatokat kéri el, majd egy második lépésben a token által generált kódot vagy más hitelesítési módszert igényel. Ez a dupla ellenőrzés biztosítja, hogy még jelszó kompromittálódása esetén is védett maradjon a fiók.

A folyamat technikai megvalósítása általában a következő lépéseket követi: a felhasználó megadja hitelesítési adatait, a rendszer ellenőrzi ezeket, majd egy ideiglenes kódot küld a regisztrált tokenre vagy eszközre. A felhasználó ezt a kódot begépeli, és csak ennek sikeres validálása után kap hozzáférést.

Hardver tokenek típusai és jellemzői

A hardver tokenek fizikai eszközök, amelyek dedikált célra készültek a biztonságos hitelesítés megvalósítására. Ezek az eszközök általában kulcstartóra akasztható méretűek, és beépített kijelzővel vagy LED fényekkel rendelkeznek a generált kódok megjelenítéséhez.

Az RSA SecurID tokenek az egyik legismertebb hardver megoldás, amely 60 másodpercenként változó hatjegyű kódokat generál. Ezek az eszközök különösen népszerűek vállalati környezetben, ahol magas szintű biztonságot igényelnek. A YubiKey család szintén kiemelkedő, amely USB, NFC és Bluetooth kapcsolódási lehetőségeket kínál.

A hardver tokenek előnyei között szerepel a magas biztonság, az offline működés és a malware elleni védettség. Hátrányaik közé tartozik a fizikai elvesztés lehetősége, a magasabb költség és a karbantartási igény.

| Token típus | Kapcsolódás | Élettartam | Átlagos ár |

|---|---|---|---|

| RSA SecurID | Kijelzős | 3-5 év | 50-80$ |

| YubiKey 5 | USB/NFC | 10+ év | 25-70$ |

| FIDO2 kulcs | USB/NFC/BLE | 10+ év | 20-100$ |

"A hardver tokenek a digitális biztonság bentley-jei: drágák, de megbízhatóak és hosszú távon megtérülnek."

Szoftver alapú tokenek működése

A szoftver tokenek mobil alkalmazások vagy számítógépes programok formájában működnek, amelyek a felhasználó eszközén generálják a hitelesítési kódokat. Ezek a megoldások költséghatékonyabbak és kényelmesebbek, mint hardver társaik, ugyanakkor némileg alacsonyabb biztonsági szintet nyújtanak.

A Google Authenticator az egyik legszélesebb körben használt szoftver token, amely TOTP protokollt implementál és offline működik. A Microsoft Authenticator hasonló funkcionalitást kínál, kiegészítve push notifikációs hitelesítéssel. Az Authy platform további funkciókat nyújt, mint például a többeszközös szinkronizáció és a biztonsági mentés.

Ezek az alkalmazások QR kód beolvasásával konfigurálhatók, és általában 6-8 jegyű kódokat generálnak 30 másodperces intervallumokban. A szoftver tokenek előnye a könnyű telepítés, az ingyenes vagy alacsony költség, valamint a többszörös szolgáltatás támogatása egyetlen alkalmazásban.

A biztonság szempontjából azonban fontos megjegyezni, hogy ezek az alkalmazások ugyanazon az eszközön futnak, amelyet esetleg más célokra is használunk, így nagyobb a kompromittálódás kockázata.

SMS és email alapú hitelesítés

Az SMS alapú hitelesítés a legegyszerűbb 2FA implementáció, ahol a rendszer egy ideiglenes kódot küld a felhasználó mobiltelefonjára szöveges üzenet formájában. Ez a módszer széles körben elterjedt egyszerűsége és univerzális támogatottsága miatt.

Az email alapú hitelesítés hasonló elvet követ, ahol a hitelesítési kód a felhasználó email fiókjába érkezik. Mindkét módszer könnyen implementálható és felhasználóbarát, azonban biztonsági szempontból gyengébb, mint más 2FA megoldások.

Az SMS hitelesítés sebezhetőségei közé tartozik a SIM swapping támadás, ahol a támadó átveszi a felhasználó telefonszámának irányítását. Az email alapú módszer esetén az email fiók kompromittálódása jelenti a fő kockázatot.

"Az SMS hitelesítés olyan, mint egy papírzár: jobb, mint a semmi, de komolyabb védelemhez erősebb megoldás szükséges."

Biometrikus tokenek és modern megoldások

A biometrikus hitelesítés a felhasználó egyedi biológiai jellemzőit használja azonosításra. Ez magában foglalja az ujjlenyomat-olvasást, arcfelismerést, írisz szkennelést és hangalapú azonosítást. Ezek a technológiák egyre inkább integrálódnak modern eszközeinkbe.

A Windows Hello és a Touch ID/Face ID technológiák jó példái a biometrikus hitelesítés mainstream alkalmazásának. Ezek a rendszerek helyi tárolást használnak a biometrikus adatok számára, minimalizálva a privacy kockázatokat.

A FIDO2 és WebAuthn szabványok új generációs hitelesítési módszereket tesznek lehetővé, amelyek kombinálják a biometrikus azonosítást a kriptográfiai biztonságal. Ezek a protokollok jelszó nélküli hitelesítést tesznek lehetővé, miközben magas biztonsági szintet tartanak fenn.

A biometrikus megoldások előnyei között szerepel a kényelem, a gyorsaság és a nehezen hamisítható természet. Hátrányaik közé tartozik a privacy aggályok, a technológiai függőség és a biometrikus adatok megváltoztathatatlansága kompromittálódás esetén.

Vállalati környezetbeli alkalmazások

Vállalati környezetben a biztonsági tokenek és 2FA megoldások kritikus szerepet játszanak a szellemi tulajdon és üzleti adatok védelmében. A nagyvállalatok gyakran többrétegű biztonsági architektúrát implementálnak, amely különböző token típusokat kombinál.

Az Active Directory integráció lehetővé teszi a centralizált token menedzsmentet és policy alkalmazást. A RADIUS szerverek biztosítják a hálózati hozzáférés vezérlését token alapú hitelesítéssel. A PKI (Public Key Infrastructure) rendszerek digitális tanúsítványokat használnak hosszú távú azonosításra.

A vállalati implementáció során figyelembe kell venni a skálázhatóságot, a költségeket, a felhasználói elfogadást és a megfelelőségi követelményeket. A SOX, HIPAA, PCI DSS és más szabályozások gyakran megkövetelik a többfaktoros hitelesítés használatát érzékeny adatok védelme érdekében.

| Iparág | Szabályozás | Token követelmény | Implementációs ráta |

|---|---|---|---|

| Pénzügyi | PCI DSS, SOX | Kötelező | 95%+ |

| Egészségügy | HIPAA | Ajánlott | 75%+ |

| Technológiai | GDPR | Változó | 85%+ |

"A vállalati biztonság olyan, mint egy lánc: csak annyira erős, mint a leggyengébb karikája, ezért minden felhasználónak megfelelő token védelemmel kell rendelkeznie."

Hogyan válasszunk megfelelő token megoldást?

A megfelelő token megoldás kiválasztása során több faktort kell mérlegelnünk: biztonsági követelményeket, költségvetést, felhasználói kényelmet és technikai környezetet. Különböző felhasználói profilok eltérő megoldásokat igényelnek.

Átlagos felhasználók számára a szoftver alapú tokenek, mint a Google Authenticator vagy Microsoft Authenticator, általában elegendő védelmet nyújtanak. Ezek ingyenesek, könnyen használhatók és széles körben támogatottak.

Üzleti felhasználók esetében érdemes megfontolni a hardver tokenek használatát kritikus alkalmazásokhoz, miközben szoftver tokeneket alkalmaznak kevésbé érzékeny szolgáltatásokhoz. A YubiKey vagy hasonló FIDO2 kompatibilis eszközök jó kompromisszumot jelentenek.

Magas biztonsági igényű környezetekben a többrétegű megközelítés a legcélszerűbb: hardver tokenek a kritikus rendszerekhez, biometrikus hitelesítés a fizikai hozzáféréshez, és szoftver tokenek a mindennapi használathoz.

A kiválasztás során figyelembe veendő szempontok:

- Támogatott szolgáltatások és protokollok

- Eszköz kompatibilitás és integráció lehetőségek

- Költség és karbantartási igény

- Felhasználói tapasztalat és elfogadottság

- Biztonsági szint és compliance követelmények

Implementációs legjobb gyakorlatok

A sikeres token implementáció több kulcsfontosságú gyakorlat követését igényli. A fokozatos bevezetés stratégia csökkenti a felhasználói ellenállást és lehetővé teszi a problémák korai azonosítását.

A felhasználói oktatás kritikus elem minden 2FA projekt sikerében. A felhasználóknak meg kell érteniük a technológia előnyeit, működését és helyes használatát. Világos dokumentáció és támogatási csatornák biztosítása elengedhetetlen.

A backup és helyreállítási eljárások kidolgozása megelőzi a felhasználók kizárását rendszerekből token elvesztése vagy meghibásodása esetén. A backup kódok, alternatív hitelesítési módszerek és adminisztratív felülbírálási lehetőségek biztosítása fontos.

Technikai szempontból a magas rendelkezésre állás biztosítása kritikus. A token szerverek redundanciája, a hálózati kapcsolatok stabilitása és a teljesítmény monitorozása alapvető követelmények.

"A legjobb token rendszer az, amit a felhasználók szívesen használnak, mert megértik az értékét és egyszerűnek találják a működését."

Biztonsági kihívások és megoldások

A token alapú hitelesítés sem mentes a biztonsági kihívásoktól. A man-in-the-middle támadások során a támadók megpróbálják elfogni a hitelesítési kódokat a felhasználó és a szolgáltatás között. Ez ellen a certificate pinning és mutual authentication nyújt védelmet.

A phishing támadások egyre kifinomultabbak, és célzottan gyűjtik a token kódokat is. A push notification alapú hitelesítés és a context-aware megoldások csökkenthetik ezeket a kockázatokat.

A social engineering támadások során a támadók megpróbálják manipulálni a felhasználókat vagy a támogatási személyzetet a token megkerülése érdekében. Erős eljárások és képzések szükségesek ezek ellen.

A token szinkronizációs problémák technikai kihívást jelenthetnek, különösen időalapú tokenek esetén. Az időszinkronizáció, ablakos validáció és drift kompenzáció mechanizmusok segítik ezek kezelését.

Jövőbeli trendek és fejlődési irányok

A token technológiák folyamatosan fejlődnek, és új trendek alakítják a jövő hitelesítési tájképét. A passwordless authentication mozgalom célja a jelszavak teljes kiiktatása a hitelesítési folyamatból, helyettük biometrikus és kriptográfiai megoldásokat használva.

A zero trust biztonsági modell előtérbe helyezi a folyamatos hitelesítést és engedélyezést. Ebben a környezetben a tokenek szerepe kiterjed a kezdeti bejelentkezésen túl az összes rendszer interakcióra.

A mesterséges intelligencia integrációja lehetővé teszi a behavioral analytics alkalmazását, ahol a rendszer a felhasználó szokásait tanulva azonosítja a gyanús tevékenységeket. Ez kiegészíti a hagyományos token alapú hitelesítést.

A blockchain technológia új lehetőségeket kínál a decentralizált identitás menedzsment területén, ahol a felhasználók saját maguk irányíthatják digitális identitásukat anélkül, hogy központi hatóságra támaszkodnának.

"A jövő hitelesítése nem egy technológiáról szól, hanem technológiák intelligens kombinációjáról, amely láthatatlanul és zökkenőmentesen működik."

Költség-haszon elemzés

A token alapú hitelesítés bevezetésének költségei és hasznai alapos elemzést igényelnek. A közvetlen költségek magukban foglalják a hardver beszerzést, szoftver licenceket, implementációs szolgáltatásokat és folyamatos karbantartást.

A közvetett költségek között szerepel a felhasználói képzés, a helpdesk terhelés növekedése, a produktivitás átmeneti csökkenése és az integráció komplexitása. Ezek gyakran meghaladják a közvetlen költségeket.

A hasznok számszerűsítése kihívást jelent, de magában foglalja a csökkent adatlopási kockázatot, a megfelelőségi előnyöket, a márka reputáció védelmét és a felhasználói bizalom növekedését. Egy sikeres kibertámadás költségei általában messze meghaladják a megelőzési intézkedések árát.

Az ROI számítás során figyelembe kell venni a kockázat csökkenést, a megfelelőségi költségmegtakarításokat és a hosszú távú biztonsági előnyöket. A legtöbb szervezet 12-24 hónap alatt megtéríti a 2FA bevezetés költségeit.

Megfelelőség és szabályozási követelmények

Különböző iparágakban és régiókban eltérő szabályozási követelmények vonatkoznak a többfaktoros hitelesítésre. Az európai GDPR előírja a megfelelő technikai és szervezeti intézkedések alkalmazását, amely gyakran magában foglalja a 2FA használatát.

Az amerikai PCI DSS szabvány kötelezővé teszi a többfaktoros hitelesítést minden olyan rendszerhez való hozzáférés esetén, amely kártyatulajdonosi adatokat tárol vagy dolgoz fel. A HIPAA egészségügyi szabályozás hasonló követelményeket támaszt az egészségügyi információk védelmére.

A pénzügyi szolgáltatások területén a PSD2 direktíva erős ügyfél-hitelesítést ír elő online tranzakciókhoz. Ez gyakorlatilag kötelezővé teszi a kétfaktoros hitelesítés használatát elektronikus fizetéseknél.

A megfelelőség audit során a szervezeteknek dokumentálniuk kell token implementációjukat, biztonsági eljárásaikat és incidenskezelési folyamataikat. A proaktív megfelelőség csökkenti a bírságok és jogi következmények kockázatát.

"A megfelelőség nem csak jogi kötelezettség, hanem üzleti lehetőség is, amely bizalmat épít az ügyfelek és partnerek között."

Felhasználói elfogadás és képzési stratégiák

A token technológiák sikeres bevezetése nagymértékben függ a felhasználói elfogadástól. A change management stratégia kulcsfontosságú elemei között szerepel a világos kommunikáció, a fokozatos bevezetés és a folyamatos támogatás.

A felhasználói képzési programok során hangsúlyozni kell a biztonsági előnyöket személyes és szervezeti szinten egyaránt. Konkrét példák és forgatókönyvek bemutatása segít a felhasználóknak megérteni a technológia értékét.

A gamification technikák alkalmazása növelheti a felhasználói engagement-et. Biztonsági kihívások, pontrendszerek és elismerések motiválhatják a felhasználókat a helyes biztonsági gyakorlatok követésére.

A peer support programok keretében tapasztalt felhasználók segíthetnek új kollégáiknak a technológia elsajátításában. Ez csökkenti a formális képzési költségeket és növeli az elfogadási rátát.

A feedback mechanizmusok lehetővé teszik a felhasználók számára, hogy kifejezzék aggályaikat és javaslataikat. Ez segít a szervezetnek finomhangolni az implementációt és javítani a felhasználói élményt.

Milyen különbség van a hardver és szoftver tokenek között?

A hardver tokenek fizikai eszközök, amelyek dedikált célra készültek és általában magasabb biztonságot nyújtanak, mivel nehezebb őket kompromittálni. Offline működnek és független eszközök. A szoftver tokenek mobilalkalmazások vagy számítógépes programok, amelyek költséghatékonyabbak és kényelmesebbek, de ugyanazon az eszközön futnak, amelyet más célokra is használunk.

Mennyire biztonságos az SMS alapú kétfaktoros hitelesítés?

Az SMS alapú 2FA jobb, mint a jelszó egyedüli használata, de sebezhetőségekkel rendelkezik. A SIM swapping támadások, ahol a támadó átveszi a telefonszám irányítását, és az SMS üzenetek lehallgatása komoly kockázatokat jelentenek. Lehetőség szerint használj app-alapú vagy hardver tokeneket az SMS helyett.

Hogyan működik a TOTP (Time-based One-Time Password)?

A TOTP algoritmus a jelenlegi időt és egy titkos kulcsot használ egyedi kódok generálására, általában 30 másodperces intervallumokban. A szerver és a token ugyanazt a titkos kulcsot és időalapot használja, így szinkronban maradnak. A generált kód csak rövid ideig érvényes, ami növeli a biztonságot.

Mi történik, ha elvesztem a biztonsági tokenemet?

A legtöbb szolgáltatás backup kódokat biztosít a regisztráció során, amelyeket biztonságos helyen kell tárolni. Ezek egyszeri használatos kódok, amelyekkel visszanyerheted a hozzáférést. Alternatívaként beállíthatsz több hitelesítési módszert vagy kapcsolatba léphetsz a szolgáltatás ügyfélszolgálatával.

Lehet-e egy tokent több szolgáltatáshoz használni?

Igen, a legtöbb modern token alkalmazás (például Google Authenticator, Authy) támogatja több szolgáltatás kezelését egyetlen alkalmazásban. Minden szolgáltatáshoz külön kód generálódik, de egyetlen alkalmazásból érhetők el. Hardver tokenek esetén ez a szolgáltatás modelljétől függ.

Mennyibe kerül egy vállalati token megoldás bevezetése?

A költségek széles skálán mozognak a szervezet méretétől és a választott megoldástól függően. Szoftver alapú megoldások esetén általában felhasználónként 1-5 dollár havonta, míg hardver tokenek 20-100 dollár egyösszegű költséget jelentenek eszközönként, plusz a menedzsment platform költségei.