A modern számítógépek világában egyre nagyobb hangsúlyt kap a biztonság és az adatvédelem. Amikor laptopod vagy asztali géped bekapcsolod, a háttérben számos biztonsági folyamat zajlik, amelyekről talán nem is tudsz. Ezek közül az egyik legfontosabb és egyben legkevésbé ismert komponens a TPM modul, amely szinte észrevétlenül dolgozik azért, hogy adataid és rendszered biztonságban maradjon.

A TPM technológia már több mint két évtizede jelen van a számítástechnikában, mégis sokan csak mostanában hallanak róla először, különösen a Windows 11 megjelenése óta. Ez a kis, de rendkívül fontos hardverelem olyan biztonsági funkciókat nyújt, amelyek nélkül a mai digitális világban szinte elképzelhetetlen lenne a biztonságos számítógép-használat.

Mi az a TPM modul és hogyan működik?

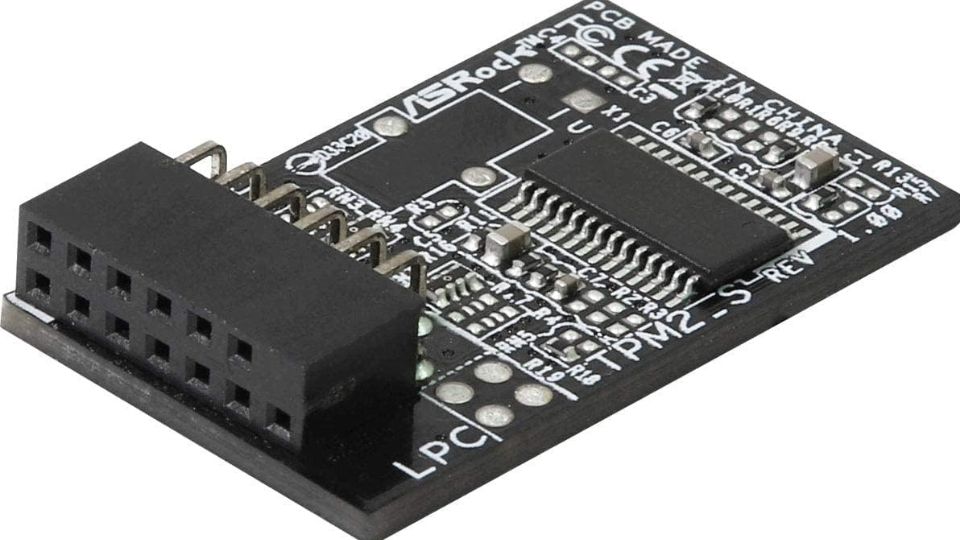

A Trusted Platform Module (TPM) egy speciális biztonsági chip vagy firmware-alapú megoldás, amely a számítógép alaplapjára integrálva vagy külön modulként telepítve biztosítja a hardveres szintű biztonságot. Ez a technológia nem csupán egy egyszerű biztonsági kiegészítő, hanem egy komplex kriptográfiai motor, amely képes titkosítási kulcsok generálására, tárolására és kezelésére.

A TPM modul működése során kriptográfiai hash függvényeket használ, amelyek segítségével ellenőrzi a rendszer integritását. Amikor a számítógép elindul, a TPM modul lépésről lépésre méri és rögzíti a boot folyamat minden egyes szakaszát, kezdve a BIOS/UEFI firmware-től egészen az operációs rendszer betöltéséig.

TPM modul típusai és verziói

A TPM modulok fejlődése során több generáció és implementációs típus alakult ki:

🔐 Diszkrét TPM chip: Fizikai chip formájában az alaplapra forrasztva

🛡️ Integrált TPM: A processzorba vagy chipsetbe beépítve

💻 Firmware TPM (fTPM): Szoftveresen megvalósított változat

🔧 TPM 1.2: A régebbi, korlátozott funkcionalitású verzió

⚡ TPM 2.0: A modern, fejlett biztonsági funkciókat támogató változat

A TPM 2.0 jelentős előrelépést jelent elődjéhez képest, mivel támogatja a modern kriptográfiai algoritmusokat, mint például az SHA-256 hash függvényt és az ECC (Elliptic Curve Cryptography) titkosítást. Ez a verzió már képes együttműködni a legújabb biztonsági szabványokkal és protokollokkal.

A TPM modul biztonsági funkciói

A TPM modul számos kritikus biztonsági funkciót lát el a számítógépes rendszerekben. Az egyik legfontosabb ezek közül a Secure Boot folyamat támogatása, amely biztosítja, hogy csak megbízható, digitálisan aláírt szoftverek indulhassanak el a rendszer betöltése során.

A BitLocker titkosítás szorosan kapcsolódik a TPM modulhoz Windows rendszerekben. A TPM ebben az esetben tárolja a titkosítási kulcsokat, amelyek nélkül a merevlemezen tárolt adatok hozzáférhetetlenek maradnak. Ez azt jelenti, hogy ha valaki eltulajdonítja a laptopod, anélkül, hogy ismerné a megfelelő hitelesítési adatokat, nem férhet hozzá a személyes fájljaidhoz.

„A TPM modul olyan, mint egy digitális széf a számítógépedben, amely nem csak az értékeket őrzi, hanem azt is ellenőrzi, hogy ki és mikor próbálja kinyitni.” – mondja Dr. Sarah Chen, kiberbiztonsági szakértő.

Miért fontos a TPM modul a Windows 11 rendszerben?

A Microsoft jelentős változást hozott a Windows 11 rendszerkövetelményeivel, amikor kötelezővé tette a TPM 2.0 támogatást. Ez a döntés nem volt véletlen, hanem a növekvő kiberbiztonsági fenyegetések elleni védelem szükségességéből fakadt.

Windows 11 biztonsági követelményei

| Biztonsági funkció | TPM 1.2 | TPM 2.0 |

|---|---|---|

| Windows Hello | Korlátozott | Teljes támogatás |

| BitLocker | Alapvető | Fejlett funkcionalitás |

| Secure Boot | Részleges | Teljes integráció |

| Device Guard | Nem támogatott | Teljes támogatás |

| Credential Guard | Korlátozott | Optimalizált |

A Windows 11 rendszerben a TPM modul integrálódik a Windows Security központtal, amely egységes felületet biztosít a biztonsági beállítások kezeléséhez. Ez lehetővé teszi a felhasználók számára, hogy egyszerűen monitorozzák és kezeljék a TPM modul állapotát.

Teljesítményoptimalizálás és biztonság

A TPM 2.0 modul nem csak biztonsági szempontból jelent előnyt, hanem teljesítmény tekintetében is. A hardveres titkosítás sokkal gyorsabb, mint a szoftveresen megvalósított megoldások, így a rendszer általános teljesítménye is javul.

A modern TPM modulok támogatják a Platform Configuration Registers (PCR) technológiát, amely lehetővé teszi a rendszer állapotának pontos monitorozását. Ha bármilyen változás történik a rendszer kritikus komponenseiben, a TPM modul azonnal észleli és megfelelő biztonsági intézkedéseket hozhat.

Hogyan ellenőrizhetem, hogy van-e TPM modul a számítógépemben?

Sok felhasználó számára kérdés, hogy rendelkezik-e a számítógépe TPM modullal. Szerencsére ezt többféle módon is ellenőrizheted, anélkül, hogy szét kellene szedned a gépet.

Windows beépített eszközei

A legegyszerűbb módszer a Windows beépített eszközeinek használata. Nyisd meg a Futtatás ablakot (Windows + R), majd írd be a tpm.msc parancsot. Ez elindítja a TPM Management Console-t, ahol részletes információkat találsz a TPM modul állapotáról.

Alternatív megoldásként használhatod a Windows PowerShell-t is. Nyiss meg egy PowerShell ablakot rendszergazdai jogosultságokkal, majd futtasd a Get-Tpm parancsot. Ez részletes információkat ad a TPM modul típusáról, verziójáról és aktuális állapotáról.

BIOS/UEFI beállítások

🔧 A BIOS vagy UEFI beállításokban is megtalálhatod a TPM konfigurációs opciókat

🛠️ Általában a „Security” vagy „Advanced” menüpontok alatt található

⚙️ Itt engedélyezheted vagy letilthatod a TPM funkciót

🔐 Beállíthatod a TPM működési módját (Auto, Enabled, Disabled)

💾 Törölheted a TPM tartalmát, ha szükséges

Eszközkezelő ellenőrzése

Az Eszközkezelőben (Device Manager) szintén megtalálhatod a TPM modult. Keresd a „Security devices” vagy „Biztonsági eszközök” kategóriát, ahol a „Trusted Platform Module” bejegyzésnek kell megjelennie, ha a rendszer felismerte a TPM-et.

| Ellenőrzési módszer | Részletesség | Könnyű használat | Rendszergazdai jog |

|---|---|---|---|

| tpm.msc | Magas | Közepes | Nem szükséges |

| PowerShell | Nagyon magas | Alacsony | Szükséges |

| BIOS/UEFI | Közepes | Alacsony | Szükséges |

| Eszközkezelő | Alacsony | Magas | Nem szükséges |

Mit tegyek, ha nincs TPM modul a számítógépemben?

Ha kiderül, hogy a számítógéped nem rendelkezik TPM modullal, ne ess kétségbe. Több megoldás is létezik, attól függően, hogy milyen típusú géped van és mik a konkrét igényeid.

Régebbi számítógépek esetén

A 2016 előtt gyártott számítógépek nagy része nem rendelkezik beépített TPM modullal. Ezekben az esetekben utólagos TPM modul telepítése lehet a megoldás, amennyiben az alaplap támogatja ezt a funkciót. Fontos azonban tudni, hogy nem minden alaplap kompatibilis a külön TPM modulokkal.

„A TPM modul utólagos telepítése technikai kihívást jelenthet, de megfelelő dokumentáció és óvatosság mellett megvalósítható” – állítja Mark Thompson, számítógép-szerelő szakértő.

Modern processzorok firmware TPM támogatása

A 2017 után gyártott processzorok többsége már támogatja a firmware TPM (fTPM) technológiát. Ez azt jelenti, hogy a TPM funkcionalitás szoftveresen megvalósítható, anélkül, hogy külön hardver komponensre lenne szükség.

Az AMD processzorok esetében ez az fTPM (firmware TPM) néven ismert, míg az Intel processzorok esetében PTT (Platform Trust Technology) néven található meg. Mindkét megoldás teljes mértékben kompatibilis a Windows 11 követelményeivel.

Aktiválási lépések

Ha a számítógéped támogatja a firmware TPM-et, de az nincs engedélyezve, akkor a következő lépéseket kell követned:

🔄 Indítsd újra a számítógépet és lépj be a BIOS/UEFI beállításokba

🔍 Keresd meg a Security vagy Advanced menüt

⚡ Engedélyezd az fTPM vagy PTT funkciót

💾 Mentsd el a beállításokat és indítsd újra a rendszert

🔐 Ellenőrizd a Windows beállításokban, hogy aktiválódott-e a TPM

Milyen biztonsági előnyöket nyújt a TPM modul használata?

A TPM modul használata számos konkrét biztonsági előnnyel jár, amelyek jelentősen növelik a számítógéped és adataid biztonságát. Ezek az előnyök nem csak elméletiek, hanem gyakorlati védelmet nyújtanak a mindennapi használat során.

Adatvédelem és titkosítás

A hardveres titkosítás az egyik legfontosabb előny, amit a TPM modul nyújt. A hagyományos szoftvertitkosítással ellentétben, ahol a titkosítási kulcsok a memóriában vagy a merevlemezen tárolódnak, a TPM modul ezeket biztonságos hardveres környezetben őrzi.

A BitLocker Drive Encryption TPM modullal való használata során a titkosítási kulcsok soha nem hagyják el a TPM chip biztonságos területét. Ez azt jelenti, hogy még ha egy támadó fizikailag hozzáfér is a számítógépedhez, nem tudja kinyerni ezeket a kulcsokat.

Identitás és hitelesítés

A Windows Hello biometrikus hitelesítés szorosan integrálódik a TPM modullal. Az ujjlenyomat vagy arcfelismerési adatok titkosított formában tárolódnak, és a TPM modul biztosítja, hogy ezek ne legyenek hozzáférhetők illetéktelen személyek számára.

„A TPM modul olyan biztonsági réteget ad a rendszerhez, amely gyakorlatilag áthatolhatatlan a hagyományos támadási módszerek számára” – magyarázza Dr. Elena Rodriguez, kriptográfiai kutató.

Rendszerintegritás ellenőrzése

A Measured Boot folyamat során a TPM modul minden egyes rendszerindításkor ellenőrzi a boot folyamat integritását. Ha bármilyen változás történik a kritikus rendszerkomponensekben – például malware fertőzés vagy illetéktelen módosítás -, a TPM modul képes ezt észlelni és megfelelő védelmi intézkedéseket hozni.

Vannak-e hátrányai a TPM modul használatának?

Bár a TPM modul számos előnyt nyújt, fontos tisztában lenni a lehetséges hátrányokkal és korlátozásokkal is. Ezek ismerete segít abban, hogy reális elvárásokat alakíts ki és megfelelően készülj fel a használatára.

Kompatibilitási kihívások

Néhány régebbi szoftver problémákat okozhat TPM-mel védett rendszereken. Ez különösen igaz olyan alkalmazásokra, amelyek alacsony szintű hozzáférést igényelnek a rendszerhez, vagy saját biztonsági mechanizmusokat implementálnak.

A virtualizációs környezetek esetében is felmerülhetnek kihívások. Bár a modern virtualizációs platformok támogatják a virtuális TPM-et, ez további konfigurációt és erőforrásokat igényel.

Teljesítményhatások

Habár a TPM modul általában javítja a rendszer teljesítményét a hardveres titkosítás révén, bizonyos műveleteket lassíthat. A rendszerindítás kissé hosszabb lehet, mivel a TPM modul minden alkalommal ellenőrzi a boot folyamat integritását.

A nagy mennyiségű adat titkosítása vagy visszafejtése során is tapasztalható lehet némi teljesítménycsökkenés, különösen régebbi vagy alacsonyabb teljesítményű TPM modulok esetében.

Hogyan konfigurálhatom optimálisan a TPM modult?

A TPM modul megfelelő konfigurálása kulcsfontosságú a maximális biztonság és teljesítmény eléréséhez. A beállítások optimalizálása során több tényezőt is figyelembe kell venni.

Alapvető biztonsági beállítások

A TPM tulajdonjog (TPM Ownership) beállítása az első lépés. Ez meghatározza, hogy ki rendelkezik adminisztratív hozzáféréssel a TPM modulhoz. Windows 11 rendszerekben ez általában automatikusan történik, de érdemes ellenőrizni.

A PCR értékek konfigurálása szintén fontos. Ezek határozzák meg, hogy a TPM modul mely rendszerkomponenseket monitorozza az integritás ellenőrzése során. Túl szigorú beállítások esetén gyakori lehet a rendszer blokkolása kisebb változások miatt.

Biztonsági házirendek beállítása

🔐 Dictionary Attack Protection: Védelem a brute force támadások ellen

🛡️ Lockout politika: Meghatározza, hány sikertelen próbálkozás után zárolódik a TPM

⏰ Lockout időtartam: A zárolás hosszának beállítása

🔄 Recovery opciók: Vészhelyzeti hozzáférési módszerek konfigurálása

🎯 Audit beállítások: Naplózási szint meghatározása

Teljesítményoptimalizálás

A kriptográfiai algoritmusok kiválasztása jelentős hatással van a teljesítményre. A TPM 2.0 modulok támogatják többféle algoritmust, így érdemes a használati igényeknek megfelelően választani.

A kulcsméret optimalizálása szintén fontos szempont. Nagyobb kulcsok nagyobb biztonságot nyújtanak, de lassabb műveleteket eredményeznek. A legtöbb felhasználó számára a 2048 bites RSA kulcsok megfelelő egyensúlyt biztosítanak.

Mi a helyzet a TPM modul jövőjével és fejlődésével?

A TPM technológia folyamatosan fejlődik, és a jövőben még nagyobb szerepet fog játszani a számítógépes biztonságban. A következő generációs fejlesztések már most láthatók a horizonton.

TPM 2.0 továbbfejlesztései

A TPM 2.1 specifikáció már fejlesztés alatt áll, amely új kriptográfiai algoritmusokat és javított teljesítményt ígér. A kvantumszámítógépek elleni védelem is egyre fontosabb szempont lesz a jövőbeli TPM modulokban.

A felhőalapú TPM szolgáltatások szintén növekvő szerepet játszanak, különösen a vállalati környezetekben. Ezek lehetővé teszik a TPM funkcionalitás távoli kezelését és monitorozását.

Iparági trendek és szabványosítás

„A TPM technológia a következő évtizedben a digitális biztonság alapkövévé válik, nem csak a PC-k, hanem az IoT eszközök világában is” – jósolja Michael Zhang, technológiai elemző.

A Trusted Computing Group folyamatosan dolgozik új szabványok kidolgozásán, amelyek kiterjesztik a TPM használatát más eszköztípusokra is. A mobil TPM és az embedded TPM megoldások már most is elérhetők, és a jövőben még szélesebb körben elterjednek.

Az automatizált TPM kezelés és az AI-alapú biztonsági monitorozás szintén fontos fejlődési irányok. Ezek lehetővé teszik a TPM modulok intelligens konfigurálását és proaktív biztonsági intézkedések meghozatalát.

A TPM modul tehát nem csupán egy technikai kiegészítő, hanem a modern számítógépes biztonság alapvető pillére. Megértése és megfelelő használata elengedhetetlen minden olyan felhasználó számára, aki komolyan veszi adatainak és rendszerének biztonságát. A technológia folyamatos fejlődésével egyre több lehetőség nyílik a még biztonságosabb és hatékonyabb számítógép-használatra.